REGISTRO DOI: 10.5281/zenodo.7383268

Bruno De Souza Antunes; Cesar Augusto Vieira Gomes Dias; Diego Barreto Santos; João Vitor Cunha Miyashiro; Vinicius Alves De Sousa;

Orientador: Prof. Jeison Fonseca.

RESUMO

O projeto realizado consiste no desenvolvimento de uma trava eletrônica de controle de acesso, semelhante aos disponíveis em entidades bancárias, no qual o indivíduo se identifica primeiramente com um cartão RFID e em seguida com um módulo biométrico, sendo o cartão cadastrado por meio de um software (interface gráfica) desenvolvido em Java. Com isso conseguimos controlar o acesso por meio do cadastro no software mantendo o acesso restrito e seguro, e também a conexão entre o ESP32 e o software fazendo com que todos se comuniquem. Concluindo que os acessos a determinados itens podem ser restringidos e limitados usando um software e um microntrolador de fácil acesso. Palavras-chave: Trava eletrônica. RFID. Software. ESP32

ABSTRACT

The project carried out consists of the development of an electronic access control lock, similar to those available in banking entities, in which the individual first identifies himself with an RFID card and then with a biometric module, the card being registered through a software (graphical interface) developed in Java. With this, we were able to control access through registration in the software, keeping access restricted and secure, and also the connection between ESP32 and the software, making everyone communicate. Concluding that access to certain items can be restricted and limited using software and an easily accessible microcontroller.

Keywords: Electronic lock. RFID. Software. ESP32

1 INTRODUÇÃO

Manter a família e a casa seguros é uma das maiores preocupações dos brasileiros, principalmente em períodos de férias nos finais de ano, quando grande parte das famílias vai viajar e deixa seus lares vazios. Os índices de arrombamento são alarmantes, em cidades maiores, como por exemplo São Paulo, segundo dados de Segurança Pública, 54 imóveis são assaltados por dia, em média, na capital (Revista segurança eletrônica, 2017). Visando tais problemas de Segurança, este projeto vem com a finalidade de melhorar a comodidade dos seus usuários e dar-lhes mais conforto dentro ou fora de suas próprias residências. Contando com tecnologias avançadas e seguras, o sistema de segurança promete ser muito avançado, a tecnologia RFID, por exemplo, é uma das mais utilizadas devido à segurança que passa e sua alta confiabilidade.

1.1 Problematização

Analisando cofres em geral, principalmente cofres domésticos e de pequenas empresas notamos a necessidade de mais segurança, ou seja, é preciso algo a mais para a proteção dos cofres domésticos e de microempresas.

1.2. Justificativa

O projeto que será uma solução de hardware com software para cofres ou outros objetos que necessitem de uma tranca, é de extrema importância pois é uma forma mais segura de acessar o cofre ou objeto desejado, sendo assim o público alvo de início são cofres domésticos e até pequenas empresas que precisam guardar dinheiro consigo.

1.3 Objetivo

O objetivo central do nosso projeto é tornar mais seguro o uso de um cofre usando as tecnologias modernas e com baixo custo, sendo necessário usar alguns métodos de segurança.

2. FUNDAMENTAÇÃO TEÓRICA

2.1 Tecnologia RFID

A tecnologia RFID (Radio Frequency Identification – figura 4) nada mais é do que um termo genérico para tecnologias que usam radiofrequência para capturar dados. É por isso que existem vários métodos de identificação, mas o mais comum é o armazenamento de números de série em microchips que são usados para identificar pessoas ou objetos ou outras informações. Essa tecnologia permite que os dados sejam capturados automaticamente para a identificação de objetos por meio de dispositivos eletrônicos (chamados de tags RFID, tags, tags RF ou transponders) que emitem sinais de radiofrequência para leitores que capturam essas informações. Ele existe desde a década de 1940 e complementa a tecnologia de código de barras amplamente utilizada em todo o mundo (ARMSTRONG, Shain. 2012).

A história do sistema da transmissão por radiofrequência tem suas bases no sistema de radares utilizados na Segunda Grande Guerra Mundial. Os países envolvidos na grande guerra utilizavam radares inventados em 1935 pelo físico escocês Robert Alexander Watson-Watt, para avisá-los com antecedência de aviões enquanto eles ainda estavam bem distantes. Porém, os radares não identificavam aliados de inimigos. Foi aí que os alemães descobriram que se seus pilotos fizessem uma determinada manobra (360° ao longo do eixo de simetria) quando estivessem retornando à base iriam modificar o sinal de rádio que seria refletido de volta ao radar (ARMSTRONG, Shain. 2012). Esse é, essencialmente, considerado o primeiro sistema de RFID.

No Reino Unido, tendo o Sr. Watson-Watt ao seu lado, desenvolvendo o primeiro identificador para identificar proativamente amigo ou inimigo (IFF – Identify Friend or Foe). Cada aeronave britânica é equipada com um transmissor que, ao receber um sinal da estação de radar, passa a transmitir um sinal de resposta. O RFID hoje funciona com o mesmo princípio: um sinal é enviado para uma etiqueta eletrônica, que é ativada e reflete o sinal de volta (sistema passivo) ou transmite seu próprio sinal (sistema ativo). Nas décadas de 50 e 60, cientistas de todo o mundo (EUA, Europa e Japão) publicaram pesquisas sobre como a energia de radiofrequência era utilizada em diversas situações para identificar objetos. No mundo comercial, foi usado pela primeira vez em sistemas antifurto, que usam ondas de rádio para determinar se um item foi roubado ou pago normalmente. É nesse contexto que surgiu a tag (tag eletrônica), que até hoje faz parte do sistema RFID (Markezone, 2020).

2.2 Microcontrolador

Um microcontrolador pode ser definido como um pequeno componente eletrônico, que possui uma grande inteligência programável, utilizado no controle de processos lógicos. Constituído de uma única pastilha de silício encapsulada, que abriga todos os componentes necessários para se realizar o controle de um processo. Isso significa na prática que o microcontrolador está provido internamente de memória de programa, memória de dados, portas de entrada e saída, timers, contadores, comunicação serial e conversores analógico-digitais (NETO, Benjamin de Oliveira¹, MONTEIRO, Priscila de França², QUEIROGA, Sandro Lino Moreira³, 2012).

Um microcontrolador é um computador, sendo assim possui as seguintes características.

• Possui uma CPU (Central Processing Unit – Unidade Central de Processamento) que executa programas;

• Possui memória RAM (Random Access Memory – Memória de Acesso Aleatório) para armazenamento de “variáveis”;

• Possui entradas e saídas que possibilitam a interação com pessoas;

• São dedicados e executam um programa específico. O programa é armazenado na memória EEPROM (Electrically – Erasable Programmable Read Only Memory) e geralmente não muda;

• É um dispositivo de baixa potência podendo consumir 50 milliwatts;

• É pequeno e barato, sendo que os componentes são escolhidos para minimizar o tamanho e serem os mais econômicos possíveis.

Um microcontrolador simples pode conter 1.000 bytes de ROM e 20 bytes de RAM no chip, juntamente com 8 pinos de I/O (Input e Output). O software para sistema operacional Microsoft Windows nunca poderia ser executado neste chip, pois ele requer no mínimo 512 Megabytes e um processador que possa executar milhões de instruções por segundo. Da mesma forma não se necessitaria do sistema Windows para controlar um eletrodoméstico ou qualquer outro tipo de automação.

Para estas finalidades são utilizados os microcontroladores que executam tarefas específicas com baixo custo e reduzido gasto de energia. As duas principais arquiteturas de microcontroladores são Harvard e Von Neumann.

A arquitetura Harvard é caracterizada pela existência de um barramento de acesso à memória de dados e outro para a memória de programa, resultando em um aumento de fluxo de dados. Os microcontroladores com arquitetura Harvard são também conhecidos como “microcontroladores RISC” (Reduced Instructions Set Computer – Computador com Conjunto Reduzido de Instruções).

Sua grande vantagem é que a leitura de instruções e de alguns tipos de operandos pode ser realizada ao mesmo tempo em que a execução das instruções, significando que o sistema fica o tempo todo executando instruções, acarretando um ganho significativo de velocidade. Enquanto uma instrução está sendo executada, a seguinte está sendo lida. A arquitetura Von Newman é composta por uma estrutura simples, mas fixa, com um controle programado capaz de executar qualquer comando “por meio de programas armazenados na memória” ou modificar os programas sem haver necessidade de se alterar o hardware.

Os programas sendo armazenados no mesmo espaço de memória que os dados, permitem que estes sejam manipulados. Os microcontroladores com arquitetura Von Newman são também conhecidos como “microcontroladores CISC” (Complexed Instructions Set Computer – Computador com um Conjunto Complexo de Instruções).

2.3 Tecnologia ESP32

O ESP32, como o Arduino, é uma placa de desenvolvimento. Isso significa que ele tem todos os recursos que você precisa para criar um projeto. Para entender melhor essa placa, você aprenderá quem a fez e quais são suas principais funções. A placa ESP32 é fabricada pela Espressif e é conhecida como modelo ESP01. Mais tarde, o ESP8266 ganhou um lugar na cultura maker em 2014, e desde então tem sido um grande sucesso com sua conectividade WiFi. Portanto, este chip também possui um poder de processamento muito maior que o conhecido Arduino UNO. Além disso, no dia do lançamento, já estava abaixo de US $ 10. Desta forma, ele se destacou no mundo dos desenvolvedores por ter todos esses recursos. Nesse sentido, veremos a seguir algumas das versões mais avançadas que surgiram durante o desenvolvimento da série ESP.- Alta desempenho, 8 bits, com baixo consumo de energia;

Por outro lado, o fabricante oferece corretamente um chip chamado NODE MCU, uma evolução do ESP8266. Esta versão também vem agora com uma conexão USB e um layout que facilita o uso da placa com uma protoboard (figura 5). Essencialmente, você já sabe que em uma equipe vencedora, você não se move. É exatamente isso que a Espressif tinha em mente quando lançou o modelo ESP32. Seguindo o modo StandAlone e o modo de desenvolvimento, a série ESP desta vez vem com um processador super dual-core com velocidades de até 240MHZ com conectividade WiFi e Bluetooth BLE. Isso significa que, além do chip com conectividade sem fio à internet, agora ele conta com conectividade Bluetooth e processador dual-core.

Vale lembrar que, em todos os casos, o firmware dessa placa é baseado no RTOS, que permite fazer o gerenciamento de multi tarefas e também o gerenciamento dos núcleos da placa. Como resultado, não demorou muito para essa placa se tornar a queridinha dos makers. Definitivamente, hoje, a placa começa a se tornar uma referência em Internet das Coisas (Dias, Matheus, 2021).

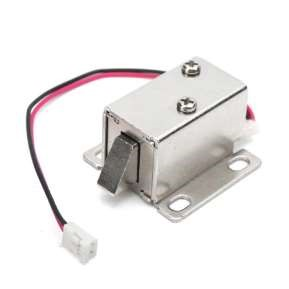

2.4 Fechadura elétrica

A fechadura elétrica (figura 2) é destinada à instalação em portas e principalmente em portões externos, instaladas em residências, estabelecimentos comerciais e portões externos. Enfim, é possível instalar esse tipo de fechadura em praticamente todo lugar. Foi desenvolvida para funcionar com baixa voltagem, o que facilita o acionamento independente das fechaduras, que é feito por meio de um circuito eletrônico que pode variar de 12 a 18 Vcc.

Por questões de segurança e praticidade a fechadura elétrica é instalada no interior da porta permitindo a abertura ou não da porta ou portão em questão. Independente do modelo, a fechadura sempre é dívida em quatro partes básicas:

• Mecanismo mecânico – responsável pela parte física de esforço é a parte que mantem o bloqueio de uma trava ou lingueta para manter a porta fechada;

• Mecanismo elétrico – responsável pelo acionamento do motor interno que aciona as articulações mecânicas;

• Mecanismo eletrônico – responsável por captar os sinais dos sensores e enviar ao motor ou solenoide, dependendo do modelo da fechadura, neste projeto foi utilizado uma fechadura que trabalha com solenoide;

• Mecanismo de acionamento – responsável por enviar os comandos de abertura para a fechadura.

O princípio de funcionamento da fechadura elétrica é basicamente o mesmo de um relé (figura 3), quando a bobina da fechadura é energizada, faz com que a lingueta se retraia e permita a abertura da porta ou portão em questão.

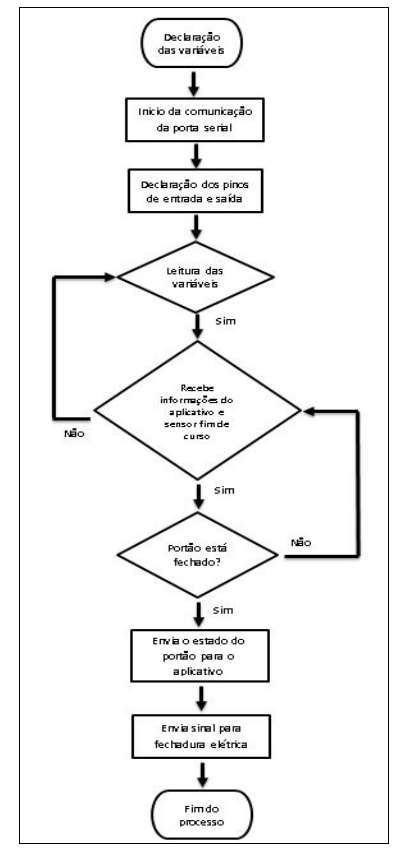

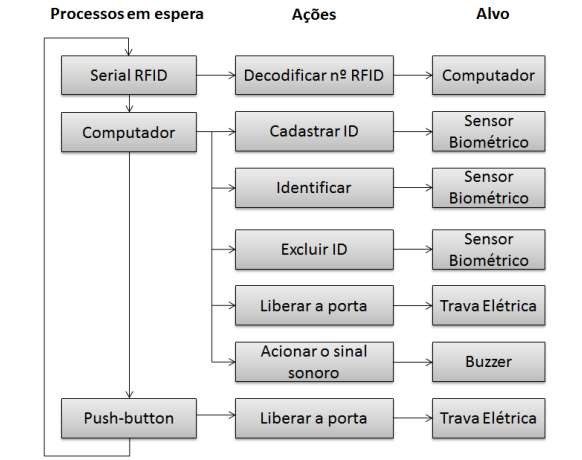

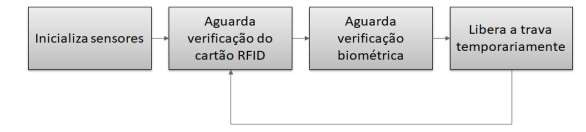

2.5 Programação do Microcontrolador

A programação do microcontrolador da placa Arduino foi realizada em Linguagem Java e foi organizada da seguinte maneira: Primeiro foi declarada todas as variáveis a serem utilizadas no programa; Em seguida se inicia a comunicação da porta serial, para que o Arduino seja conectado com o software; Depois deve ser feita a leitura das variáveis para identificar o estado do portão, aberto ou fechado e o recebimento de comando abertura enviadas pelo software; Quando é feita a leitura das variáveis deve-se obedecer duas condições para que o sinal seja enviado para a fechadura elétrica. Primeiro o portão deve estar fechado e o aplicativo deve enviar o comando para a abertura do mesmo, conforme o fluxograma apresentado na figura 1.

Figura 1 – Fluxograma

3. MATERIAIS

Alguns materiais foram necessários para o desenvolvimento do projeto utilizamos fechadura elétrica solenoide 12V (Figura 2), módulo relé 5V 10A (Figura 3), kit RC522 leitor RFID (Figura 4), protoboard (Figura 5), jumpers (Figura 5) e leitor biométrico para arduíno (Figura 6), Segue imagens:

Figura 2

Figura 3

Figura 4

Figura 5

Figura 6

3.1 RFID

Segundo André Hwang, “A tecnologia de identificação por radiofrequência ou RFID originou-se no século 19, quando grandes avanços científicos foram feitos no campo do eletromagnetismo e Michael Faraday descobriu a indutância, as equações que descrevem o eletromagnetismo de James Clark Maxwell e Maxwell Os experimentos de Heinrich Rudolf Hertz confirmaram as afirmações de Faraday e Maxwell”. Semelhante aos códigos de barras tradicionais, as etiquetas RFID são mostradas na figura 1 ou também conhecido como tag RFID, tag eletrônica, transponder, cartão RFID, ou simplesmente “tag” é uma identidade. A tecnologia pode ser usada para identificar diferentes tipos de itens, de livros a cartões (EVANS, Martin¹, NOBLE, Joshua², HOCHENBAUM, Jordam³,2013).

Essas capacidades são cada vez mais inovadoras e aparecem na automação e integração de processos. Os locais onde essa tecnologia pode ser encontrada incluem: bancos, universidades, estádios, indústrias, hospitais, pedágios, estacionamentos, transporte público e muito mais. A principal função do RFID é facilitar a identificação, além de seu baixo custo. Um fator importante, por isso o uso de tags passivas tornou-se comum, tornando a tecnologia bastante acessível. Antes de explicar seu funcionamento, alguns conceitos, isso deve ser tratado com antecedência, específico para o modelo usado no projeto.

3.2 Protocolos

A ISO define uma série de padrões internacionais que limitam as especificações técnicas de RFID, portanto, a maioria dos produtos comerciais se encaixa na definição semelhante. A frequência de operação mais comum para sensores e cartões é 125kHz. A ISO/IEC 18000-2:2009 define a interface aérea para dispositivos de identificação por radiofrequência (RFID) operando abaixo de 135 kHz. O objetivo da ISO é fornecer especificações técnicas comuns para dispositivos RFID para uso por aqueles que desenvolvem padrões para aplicações RFID. Além disso, o padrão foi projetado para permitir a compatibilidade e incentivar a interoperabilidade de produtos nos mercados internacionais. Ele define a camada física utilizada para comunicação entre o leitor e o tag, e também define o protocolo de comunicação utilizado na interface aérea (EVANS, Martin¹, NOBLE, Joshua², HOCHENBAUM, Jordam³,2013).

3.3 Modelos

Existem vários modelos de etiquetas. O mais comum deles é o modo passivo, onde a etiqueta não contém uma bateria. O circuito do cartão opera usando a energia do campo eletromagnético emitida pelo leitor de cartão. Esta é uma das razões do sucesso desta tecnologia, a enorme vantagem de um sistema sem bateria. Mas também existem circuitos ativos que têm suas vantagens, como longas distâncias de detecção, mas o preço e a necessidade de substituição das baterias não favorecem a venda em massa.

3.4 Frequência de Operação

Conforme descrito na ISO / IEC 18000-2: 2009, no que se refere a comunicação entre leitor e cartão, há uma frequência de operação bem definida para cada modelo de equipamento. A faixa de frequência que engloba todos os modelos de RFID está entre 30 kHz e 5.8 GHz. Existem algumas faixas de frequência padrões que são tipicamente utilizadas, entre elas a mais comum é abaixo dos 135 kHz, que corresponde ao cartão passivo (EVANS, Martin¹, NOBLE, Joshua², HOCHENBAUM, Jordam³,2013).

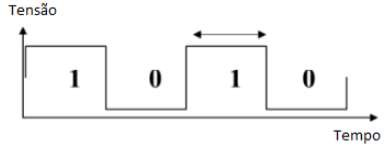

3.5 Modulação

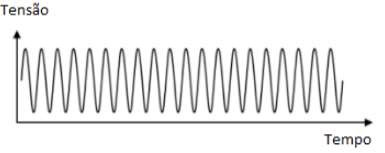

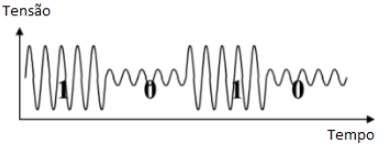

Segundo o documento ISO / IEC 18000-2: 2009, a transferência de dados do cartão para o leitor é modulada em ASK que é uma das especificações referentes ao 21 padrão. Este tipo de modulação é representado na Figura 7 onde primeiramente é mostrado um exemplo de código binário a ser transferido, em seguida é exibida a portadora na qual a informação será carregada (Figura 8), e por fim o sinal modulado (Figura 9).

Figura 7

Figura 8

Figura 9

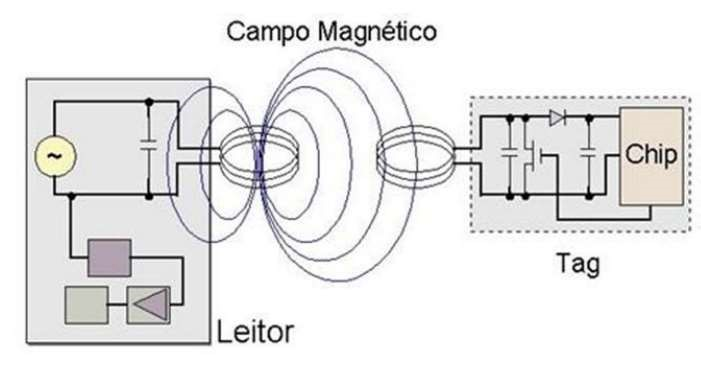

3.6 Funcionamento

O cartão e a unidade leitora se comunicam através de um campo de radiofrequência de 125 kHz por meio de um processo de transferência de energia. A ISO/IEC 18000-2:2009 propõe que as etiquetas passivas tenham basicamente três componentes embutidos no plástico: uma antena, composta por uma bobina, um capacitor e um circuito integrado contendo um número de identificação. Um usuário em um formato específico, sem outros dados. O leitor possui sua própria antena que emite continuamente um curto campo de radiofrequência chegada. A Figura 10 ilustra um modelo de circuito genérico de um componente.

Figura 10 – Esquemático módulo de leitura e cartão RFID

Segundo Norman, Thomas L. a energia necessária para alimentar o cartão vem do leitor, de modo que os cartões passivos devem estar próximos de um leitor para transmitir seus dados. Quando um cartão é colocado dentro do alcance do leitor, a bobina e o capacitor da antena dentro do cartão, que formam um circuito sintonizado, absorvem e armazenam a energia do campo. Esta energia é retificada em corrente contínua energizando o circuito integrado. O chip envia seu número de identificação para a antena, que transmite por sinais de radiofrequência de volta para a unidade de leitura. O leitor trata os dados e pode disponibilizá-los para o microcontrolador via interface serial UART. Por outro lado, um cartão ativo contém uma célula de lítio plana. O circuito integrado contém um receptor que usa a energia da bateria para amplificar o sinal da unidade de leitura, de modo mais forte, permitindo que o cartão detecte o leitor a uma distância maior. A bateria também alimenta um circuito transmissor no chip que emite um sinal de retorno mais forte para cobrir a maior distância.

4. DESENVOLVIMENTO

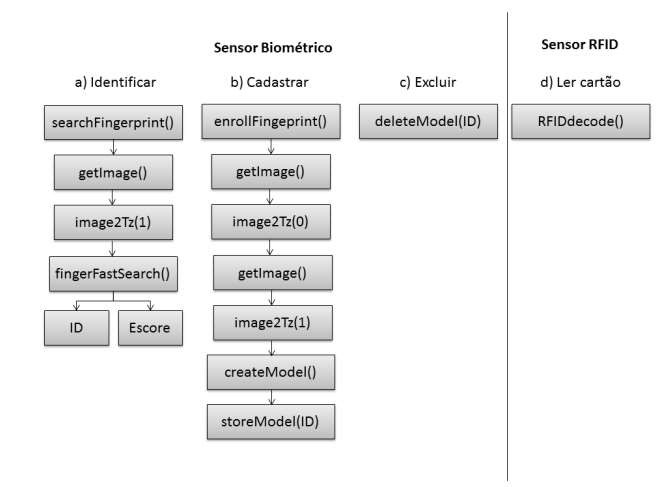

A primeira ação efetiva foi a programação dos dispositivos usados para realizar a comunicação com o microcontrolador. Sendo assim, foi criada uma biblioteca com o objetivo de permitir o uso das funcionalidades propostas. Sendo assim, a primeira etapa foi a programação da comunicação entre o microcontrolador e os dispositivos, permitindo o recebimento e o envio de pacotes seguindo o protocolo de comunicação indicado pelo datasheet de cada componente, descrito na etapa de planejamento. Portanto, foram criadas as funções de base para utilização dos recursos de cada componente, que segue uma ordem de comandos enviado ao sensor correspondente, gerando ao final do processo uma funcionalidade específica.

Figura 11 – Funções básicas do sistema

Com as funcionalidades de cada componente pré-programadas e com as configurações iniciais dos dispositivos efetuadas, foi gerada, então, uma estrutura no microcontrolador para esperar por algum processo em um loop infinito.

Figura 12 – Estrutura do controlador

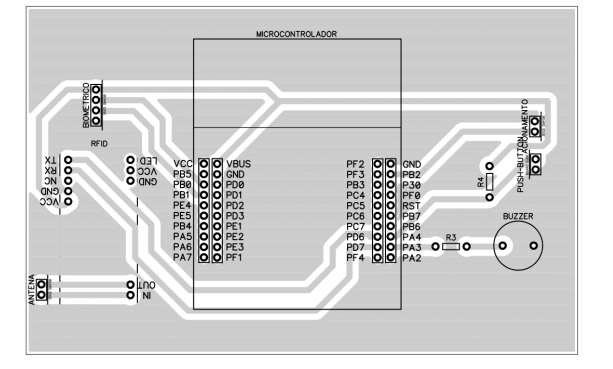

Após a programação dos sensores concluída, foi desenvolvido o protótipo do projeto. Para isso, foram projetadas duas placas de circuito impresso para agrupar os componentes do projeto. A primeira delas engloba as ligações entres os componentes e o microcontrolador, que atua como unidade central de controle dos processos. Sendo assim, algumas portas do TIVA foram utilizadas para esse fim, as especificações podem ser vistas abaixo:

– Porta USB emulada para comunicação com o computador.

– Os pinos PB0 (RX) e PB1 (TX) para a comunicação UART com o sensor biométrico;

– Os pinos PD6 (RX) e PD7 (TX) para comunicação UART com o sensor RFID;

– O pino PB6 (PWM) para o acionamento do buzzer;

– O pino PA4 (GPIO) para a leitura do push-button em modo pull-up;

– O pino PB2 (GPIO) para o acionamento da trava.

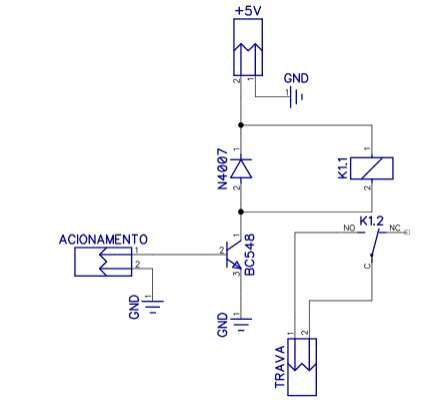

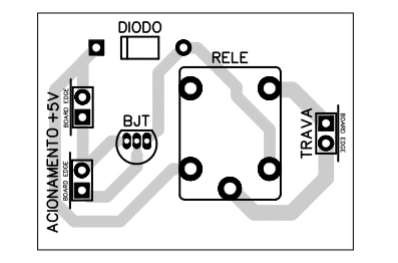

A segunda placa, figura 5, foi projetada para servir de acionamento para a trava, que é ligada numa tensão de 127V em corrente alternada. Para isso acontecer, um sinal de acionamento do microcontrolador deve ser capaz de ligar a trava, portanto um circuito foi projetado para esse fim, possuindo os seguintes componentes:

- Um BJT BC548;

- Um diodo N4007;

- Um Relé Metaltex AX1RC-5V.

Figura 13 – Circuito de acionamento da trava

O transistor bipolar, ou BJT, deve operar em modo chave, ou seja, em modo de saturação forte. Para garantir isso foram utilizadas recomendações do datasheet para o ponto de operação do componente BC548. Após feitos os desenhos dos esquemáticos, foi efetuado o desenho dos layouts, para a impressão na placa de circuito impresso. Foi utilizado uma placa de fenolite FR4 com uma camada de cobre.

Figura 14 – Esquema da placa principal e placa de acionamento

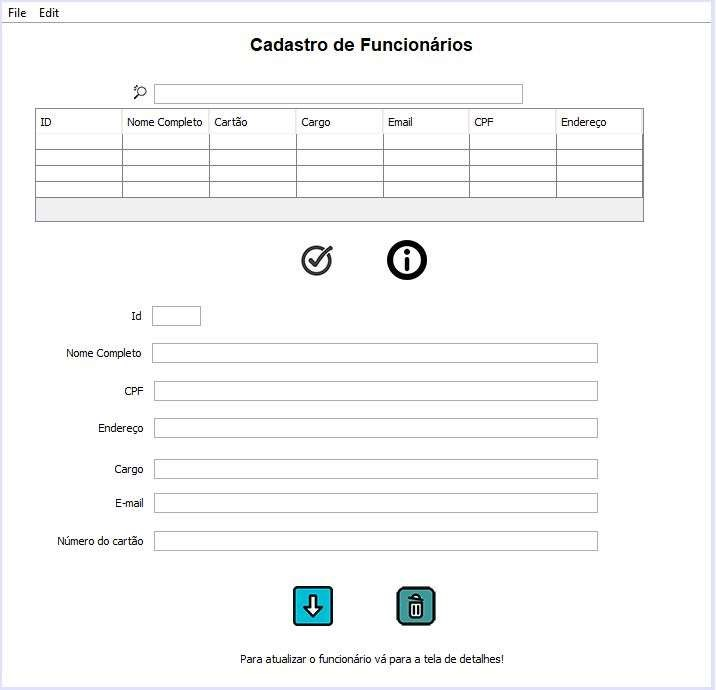

4.1 Programação do software de interface

Na ISO 9241-110 [13], que trata da ergonomia de interação entre sistemas e humanos, o termo interface de usuário está definido como: “todas as partes de um sistema interativo (de software ou hardware) que fornecem informações e controle necessários para que o usuário realize uma determinada tarefa com o sistema interativo.”. Partindo desse princípio, a interface homem-máquina foi desenvolvida com objetivo de integrar o sistema e gerenciar os usuários de maneira facilitada e intuitiva. A programação da interface foi realizada no ambiente de desenvolvimento NetBeans na linguagem Java. As funcionalidades implementadas incluem: – Cadastrar usuário;

- Identificar usuário;

- Excluir usuário;

- Pesquisar usuário por Nome.

Figura 15 – Software e controle de acesso

Foi definido a lógica de funcionamento para o sistema de autenticação conforme a Figura 8.

Figura 16 – Diagrama de lógica e autenticação

5. CONCLUSÃO

Podemos concluir que o Arduino é uma plataforma muito versátil que permite o desenvolvimento de protótipos eletrônicos dos mais diversos tipos, além disso, seu manuseio é muito simples e qualquer pessoa com o mínimo conhecimento em eletrônica e programação é capaz de fazê-lo. No caso do projeto em questão, foi possível reproduzir um sistema de fechadura eletrônica funcional com um custo relativamente baixo. Vale ressaltar que antes de iniciar o desenvolvimento de qualquer projeto do tipo, é interessante pesquisar na internet alguns projetos similares para coletar algumas ideias e se prevenir das possíveis dificuldades a serem enfrentadas, mesmo assim, dificilmente tudo sairá com o planejado logo no primeiro protótipo.

6. REFERÊNCIAS

ARMSTRONG, Shain. Which RFID Frequency is Right for Your Application? Disponível em https://blog.atlasrfidstore.com/which-rfid-frequency-is-right-foryour-application. Acesso em 18/06/2022.

MARKEZONE, 2020, Disponível em < https://www.ncontrol.com.pt/o-que-erfid.html>

NETO, Benjamin de Oliveira¹, MONTEIRO, Priscila de França², QUEIROGA, Sandro Lino Moreira³, Aplicabilidade dos Microcontroladores em Inovações Tecnológicas, Artigo científico, 2012.

Dias, Matheus, 2021,Disponível em <https://lobodarobotica.com/blog/o-quee-esp32-pra-que-serve-quando-usar/>

EVANS, Martin¹, NOBLE, Joshua², HOCHENBAUM, Jordam³, Arduino em Ação, 2013, Disponível em < http://novatec.com.br/livros/arduinoemacao/capitulo9788575223734.pdf>

Renata Albergaria de Mello Bandeira, Luiz Antonio Silveira Lopes, Adriano de Paula Fontainhas Bandeira https://abepro.org.br/biblioteca/enegep2011_tn_sto_135_857_17650.pdf

A. K. Jain, A. Ross, K. Nandakumar. Introduction to Biometrics. 1ª Edição. Local de publicação: Estados Unidos. Springer, 2011.

Biometria SK. Biometric principles. Disponível em https://www.biometria.sk/en/principles-of-biometrics.html. Acesso em 16/06/2022.

Revista segurança eletrônica, disponível em https://revistasegurancaeletronica.com.br/a-cada-1-hora-uma-casa-e-invadidano-estado-de-sp/#:~:text=Segundo%20dados%20da%20Secretaria%20de,um%20lar%20paul ista%20%C3%A9%20invadido.