TRANSFORMING BUSINESS COMMUNICATION: A CASE STUDY OF THE MIGRATION TO EXCHANGE ONLINE

REGISTRO DOI: 10.5281/zenodo.10140546

Mateus Leandro Dias1

Renata Mirella Farina2

RESUMO

Este estudo de caso investiga o processo de migração de uma organização para o Exchange Online, como parte de sua jornada em direção à computação em nuvem. Exploramos os desafios enfrentados, as estratégias adotadas e os resultados obtidos ao longo dessa migração. Ao enfatizar os benefícios alcançados, como a melhoria na eficiência de comunicação e colaboração, bem como os desafios encontrados, como a integração de sistemas legados e questões de segurança, este estudo oferece uma análise aprofundada da experiência dessa organização. Os insights e lições aprendidas neste estudo de caso são valiosos para outras empresas que estão considerando ou planejando uma migração similar para o Exchange Online na era da computação em nuvem.

Palavras-chave: Computação em nuvem, comunicação, colaboração, segurança, planejamento.

ABSTRACT

This case study investigates the migration process of an organization to Exchange Online as part of its journey towards cloud computing. We explore the challenges faced, the strategies adopted, and the outcomes achieved during this migration. By highlighting the benefits realized, such as improved communication and collaboration efficiency, as well as the challenges encountered, like integrating legacy systems and security issues, this study provides an in-depth analysis of this organization’s experience. The insights and lessons learned in this case study are valuable for other companies considering or planning a similar migration to Exchange Online in the era of cloud computing.

KEYWORDS: Cloud computing, communication, collaboration, security, planning.

1. INTRODUÇÃO

A migração para a computação em nuvem, exemplificada pela adoção do Exchange Online, representa uma transformação essencial no cenário empresarial. Este estudo investiga a jornada de uma organização durante sua migração para o Exchange Online, abordando desafios, estratégias e resultados. O objetivo principal é fornecer insights valiosos para outras empresas considerando uma migração similar, abrangendo eficiência, colaboração, integração de sistemas e segurança da informação.

Oliveira e Santos (2020) afirmam que a adoção da computação em nuvem é uma estratégia comum entre empresas para reduzir custos e melhorar a gestão de dados. No entanto, a segurança da informação na nuvem é uma preocupação cada vez mais importante, devido aos riscos constantes de ameaças cibernéticas. Para proteger os dados na nuvem, é necessário implementar políticas de segurança da informação que sejam baseadas nos pilares de confidencialidade, integridade e disponibilidade. Essas políticas podem incluir medidas como criptografia, autenticação multifatorial, backups regulares e monitoramento constante e devem ser adaptadas de acordo com as necessidades específicas de cada empresa.

No livro “Segurança da Informação: Como proteger a empresa na era digital”, Marcos Simplício ressalta a importância das políticas de segurança da informação na minimização dos riscos e vulnerabilidades associados à computação em nuvem. O autor deixa claro que essas políticas devem ser definidas de forma clara e objetiva, e devem abranger aspectos como a autenticação e controle de acesso, criptografia, monitoramento e gerenciamento de riscos (Simplício, 2019).

O objetivo do trabalho é avaliar a eficácia das políticas de segurança da informação na adoção da computação em nuvem pelas empresas, por meio de uma revisão bibliográfica, análise de políticas adotadas, identificação de desafios e oportunidades e proposição de recomendações. As recomendações visam garantir um ambiente mais seguro para as empresas que utilizam a nuvem.

O trabalho aborda a importância da segurança da informação e da computação em nuvem para as empresas, considerando a crescente adoção da nuvem como plataforma. Medidas de segurança são essenciais para proteger as informações e garantir a privacidade dos indivíduos. As recomendações propostas visam aprimorar as políticas de segurança da informação nas empresas e reduzir os riscos de ataques cibernéticos.

A metodologia adotada neste trabalho foi uma pesquisa bibliográfica que utilizou dados coletados por outras pessoas em livros, artigos e registros. Os principais autores que embasaram a pesquisa foram identificados e citados. A pesquisa foi descritiva e utilizou uma abordagem quantitativa e qualitativa para analisar dados numéricos e informações subjetivas presentes nas fontes consultadas. Foi utilizado o procedimento de estudo de caso para analisar a relação entre variáveis em um contexto específico e obter uma visão ampla e aprofundada sobre o problema proposto.

O trabalho aborda a computação em nuvem e segurança da informação em seis capítulos. O primeiro apresenta uma visão geral sobre sistemas distribuídos, enquanto o segundo explica conceitos básicos sobre computação em nuvem e como os sistemas distribuídos são utilizados nessa tecnologia. O terceiro capítulo discute a capacidade da nuvem em suportar diferentes tipos de aplicações e necessidades de negócio, enquanto o quarto aborda a segurança da informação na nuvem e seus principais riscos e desafios. O quinto capítulo explora o impacto da nuvem na segurança da informação e boas práticas de segurança. Por fim, o sexto capítulo apresenta o papel da segurança na nuvem, as responsabilidades dos provedores e usuários em relação à segurança e algumas soluções disponíveis no mercado.

2. A COMPUTAÇÃO EM NUVEM E SUAS CARACTERÍSTICAS

Segundo Erl (2013) a computação em nuvem é um modelo de prestação de serviços de tecnologia da informação (TI) que permite o acesso sob demanda a recursos de computação, como servidores, armazenamento, redes e software, por meio da Internet. Essa abordagem revoluciona a maneira como as organizações gerenciam seus ativos de TI, oferecendo flexibilidade, escalabilidade e eficiência.

Com base no livro “Cloud Computing: A Hands-On Approach” de Arshdeep Bahga e Vijay Madisetti (2014), se propõe a esclarecer os conceitos fundamentais da computação em nuvem e a investigar as características que a tornam um modelo de serviço de TI singular. A computação em nuvem é uma abordagem inovadora que possibilita o acesso sob demanda a recursos de TI por meio da Internet. Suas propriedades notáveis incluem escalabilidade, flexibilidade e eficiência na entrega de serviços de TI, permitindo que organizações otimizem recursos, reduzam custos e promovam a agilidade na era digital.

A computação em nuvem é um modelo de computação que permite o acesso on-demand e conveniente a um conjunto compartilhado de recursos de computação configuráveis (por exemplo, redes, servidores, armazenamento, aplicativos e serviços) que podem ser rapidamente provisionados e liberados com o mínimo de esforço de gerenciamento ou interação com o provedor de serviços (ERL, 2013, p. 23).

Essa citação explora os conceitos fundamentais da computação em nuvem, oferecendo insights cruciais sobre suas características distintivas. Destina-se a profissionais de TI, gestores e pesquisadores interessados em implementar a computação em nuvem para otimizar os serviços de TI. A compreensão desses princípios é essencial para melhorar a eficiência e escalabilidade dos sistemas, além de garantir maior flexibilidade. É uma valiosa fonte de conhecimento para aqueles que desejam aprofundar seu entendimento sobre essa evolução constante na área de serviços de TI.

Este texto fornece uma visão geral dos conceitos essenciais da computação em nuvem, incluindo a entrega sob demanda de recursos de TI por meio de uma infraestrutura compartilhada. Leitores podem utilizá-lo para compreender a computação em nuvem, suas características únicas e suas aplicações em várias organizações e contextos tecnológicos.

Um exemplo prático disso é a migração para o Exchange Online da Microsoft, onde uma empresa transfere sua infraestrutura de e-mail para um serviço de e-mail baseado em nuvem. Com essa mudança, a empresa deixa de gerenciar servidores de e-mail locais, hardware e atualizações de software. Em vez disso, eles adotam serviços de e-mail na nuvem, com alta disponibilidade e escalabilidade, acessíveis de qualquer lugar e a qualquer momento. Isso simplifica a gestão de recursos de TI e oferece uma solução flexível e eficiente.

Ainda para Erl (2013, p. 5):

A computação em nuvem é um modelo de serviço de TI que fornece acesso sob demanda a recursos de computação compartilhados, que podem ser provisionados e liberados rapidamente. Ele permite que os usuários acessem serviços de TI pela internet, sem a necessidade de possuir e manter infraestrutura física. Em outras palavras, a computação em nuvem permite que as organizações utilizem recursos de TI que estão além dos limites de seus próprios data centers.

Logo, este capítulo fornece uma compreensão essencial da computação em nuvem, abordando conceitos fundamentais e características distintivas. Explora sua arquitetura, atores envolvidos e terminologia, facilitando a compreensão de seu funcionamento e eficiência na entrega de serviços de TI. É uma leitura crucial para quem deseja entender a computação em nuvem e suas aplicações na área de TI.

2.1. Características do Modelo de Nuvem Privada

Uma nuvem privada é uma infraestrutura de TI exclusiva para uma organização, gerenciando recursos de computação, armazenamento e rede de acordo com suas necessidades. Segundo Rittinghouse e Ransome (2016, p. 12), “a nuvem privada é um modelo de implantação de computação em nuvem em que todos os recursos da nuvem são dedicados a um único cliente ou organização”. Sua principal vantagem reside no controle total sobre dados e recursos, sendo a escolha preferida de empresas em busca de segurança, conformidade e personalização em sua infraestrutura de nuvem.

No contexto da nuvem privada, podemos considerar, por exemplo, um exemplo prático relacionado à gestão de sistemas de e-mail. Imagine uma empresa que utiliza um sistema de e-mail hospedado em uma nuvem privada. Nesse cenário, todos os servidores, armazenamento e rede associados a esse sistema são dedicados exclusivamente a essa organização. Isso significa que eles têm controle total sobre a infraestrutura, podem personalizá-la de acordo com suas necessidades e garantir a segurança e conformidade dos dados de e-mail. A nuvem privada é uma solução para empresas que precisam de maior controle sobre seus dados e recursos de TI (ZHANG et al., 2010).

A nuvem privada é uma nuvem que é construída para uso exclusivo por uma única organização. Ela pode ser gerenciada internamente ou por um provedor de serviços terceirizado e pode existir dentro ou fora das instalações da organização. A nuvem privada pode ser configurada para fornecer recursos de computação, armazenamento e rede dedicados a uma única organização, com controle total sobre a infraestrutura, incluindo a capacidade de personalizar e ajustar a configuração de recursos de acordo com as necessidades da organização (ERL et al., 2013, p. 109).

Conforme citado acima, pode-se dizer que a nuvem privada oferece controle total sobre a infraestrutura de TI na nuvem, permitindo personalização de acordo com as necessidades da organização. Neste contexto, fica claro que a nuvem privada é uma nuvem que é construída para uso exclusivo por uma única organização, permitindo maior controle sobre a infraestrutura e garantindo a segurança e privacidade dos dados (VELTE et al., 2010). No entanto, é importante destacar que a gestão de uma nuvem privada pode ser complexa e exigir recursos significativos, o que pode ser um desafio para algumas organizações.

Em resumo, as características do modelo de nuvem privada apresentam um cenário no qual as organizações têm a capacidade de ter controle absoluto sobre sua infraestrutura de TI na nuvem, permitindo a personalização de recursos de acordo com suas necessidades específicas. Isso demonstra a flexibilidade e segurança que a nuvem privada oferece, tornando-a uma escolha valiosa para empresas que buscam atender a requisitos rigorosos de segurança e conformidade. No contexto mais amplo, a adoção eficaz da nuvem privada não apenas aprimora as operações empresariais, mas também contribui para a evolução contínua da tecnologia e do ambiente de negócios em nossa sociedade em constante transformação.

2.2. Características do Modelo de Nuvem Pública

A computação em nuvem pública é um modelo de prestação de serviços de TI que oferece recursos de computação, armazenamento e rede sob demanda pela internet. “A nuvem pública é uma nuvem que é construída para uso geral por várias organizações, permitindo que os recursos de computação, armazenamento e rede sejam compartilhados entre várias organizações” (ERL et al., 2013, p. 109).

É possível verificar, por exemplo, serviços de e-mail baseados na nuvem como o Microsoft Office 365. Nesse caso, os usuários podem acessar e-mails, calendários e documentos de qualquer lugar com conexão à internet, sem a necessidade de manter servidores de e-mail localmente. Isso ilustra a conveniência de acessar recursos de computação compartilhados sob demanda pela internet (NIST, 2011). Ao adotar a computação em nuvem pública, as organizações podem eliminar a complexidade de manutenção de servidores e infraestrutura de TI, permitindo que se concentrem em suas atividades principais, enquanto os provedores de nuvem gerenciam os recursos de TI.

A nuvem pública é uma opção para empresas que desejam acessar recursos de computação, armazenamento e rede sob demanda pela internet, sem precisar investir em infraestrutura própria. Isso permite que as empresas reduzam custos e aumentem a escalabilidade de seus serviços, além de permitir o acesso a recursos de ponta sem a necessidade de investimentos significativos em hardware e software (ERL et al., 2013, p. 109).

Conforme citado acima, a computação em nuvem pública oferece conveniência e agilidade, permitindo o acesso a recursos de TI sem a necessidade de manter uma infraestrutura local. Isso é indiscutivelmente um ponto forte, pois as empresas podem escalar seus recursos de acordo com as demandas, evitando investimentos em hardware caro. De acordo com Rathore e Parihar (2015), a nuvem pública é uma opção para empresas que precisam de recursos de TI sob demanda e escaláveis, mas é importante lembrar que a conectividade à internet é essencial para o acesso a esses recursos. A indisponibilidade da rede pode interromper o acesso aos recursos em nuvem, afetando a produtividade e a disponibilidade dos serviços.

A computação em nuvem pública oferece conveniência e agilidade no acesso a recursos de TI pela internet, eliminando a necessidade de infraestrutura local. No entanto, é importante considerar a dependência da conectividade à internet, que pode afetar a disponibilidade dos serviços. Este modelo desempenha um papel essencial na capacitação de empresas e indivíduos para acessar recursos de TI de forma eficiente, promovendo inovação e flexibilidade. Compreender suas características e limitações é fundamental para aproveitar seus benefícios e contribuir para o avanço da sociedade digital.

2.3. Características do Modelo de Nuvem híbrida

O modelo de nuvem híbrida é uma abordagem que combina tanto elementos da nuvem pública quanto da nuvem privada, permitindo maior flexibilidade e integração nas operações de TI. Conforme definição de Steven Woodward, “a nuvem híbrida é uma combinação de serviços de nuvem pública e privada, com orquestração entre eles” (WOODWARD, 2012, p. 22). Essa configuração possibilita que as organizações otimizem seus recursos de acordo com as demandas específicas, promovendo uma infraestrutura de TI mais ágil e eficaz.

Em um contexto de nuvem híbrida, considere a integração de serviços de e-mail usando Exchange, por exemplo, uma empresa pode manter sua infraestrutura de e-mail local (Exchange On-Premises) e, ao mesmo tempo, expandir para a nuvem (Exchange Online) para melhorar o acesso remoto e a disponibilidade. Os funcionários podem continuar a usar suas contas de e-mail existentes e acessar suas caixas de correio por meio do servidor local, enquanto a nuvem oferece a flexibilidade de acesso móvel e fora do escritório. De acordo com Mendes (2017), a nuvem híbrida é uma solução eficaz para a integração de serviços de e-mail, permitindo que as empresas mantenham sua infraestrutura de e-mail local e, ao mesmo tempo, expandam para a nuvem para melhorar o acesso remoto e a disponibilidade.

Na nuvem híbrida a infraestrutura é composta por dois ou mais

modelos de implementação, sendo que cada nuvem permanece

como uma entidade única, mas que estão unidas pelo uso de

tecnologia proprietária ou padronizada, garantindo a portabilidade de dados e aplicações. No caso de a nuvem híbrida ser composta

por nuvem pública e privada, a mesma é caracterizada pela

possibilidade de a nuvem privada ter seus recursos ampliados pela

reserva de recursos em uma nuvem pública. Isto permite manter

os níveis de serviço mesmo no caso de flutuações rápidas na

necessidade de recursos (PEDROSA; NOGUEIRA, 2011, p. 3).

Conforme citado acima, pode-se dizer que a computação em nuvem híbrida oferece a vantagem de combinar a flexibilidade da nuvem pública com o controle e a segurança da nuvem privada, permitindo que as organizações escolham a melhor abordagem para diferentes cargas de trabalho. No entanto, a flexibilidade da nuvem híbrida é um benefício significativo, mas também apresenta desafios. Gerenciar políticas de segurança consistentes entre ambientes públicos e privados pode ser complexo, assim como manter a visibilidade dos dados quando trabalhando com duas infraestruturas de nuvem diferentes (CONTACTA, 2022).

Em suma, as características da computação em nuvem híbrida revelam um modelo flexível, mas desafiador, que combina os benefícios das nuvens públicas e privadas. É essencial gerenciar políticas de segurança de forma consistente e manter a visibilidade dos dados em ambientes diversos. A nuvem híbrida, ao permitir essa integração, oferece soluções adaptáveis às necessidades das organizações, promovendo a eficiência e a escalabilidade. Sua importância reside na capacidade de otimizar recursos e atender às demandas variáveis da era digital, tornando-se uma ferramenta valiosa no cenário da tecnologia da informação. Portanto, compreender suas características é fundamental para aproveitar ao máximo seus benefícios e superar seus desafios.

3. ESTUDO DE CASO

Neste estudo de caso, concentramos nossa atenção em uma empresa de grande porte no setor agrícola que está migrando para o Exchange Online, uma solução de e-mail baseada em nuvem oferecida pelo Microsoft Office 365. Esta mudança implica a reconfiguração das práticas de comunicação e colaboração. Este estudo visa examinar em detalhes o processo de migração, incluindo os desafios enfrentados e as tecnologias implementadas, fornecendo insights valiosos para futuras pesquisas em empresas agrícolas e em organizações planejando migrações semelhantes para soluções de e-mail em nuvem.

O local de estudo, uma empresa do setor agrícola, demonstra um alcance significativo em termos de abrangência e presença no mercado. Com mais de 400 colaboradores distribuídos em diversas filiais, essa empresa atende uma vasta área geográfica, abrangendo múltiplos municípios em sua região de operação. Sua presença em várias localidades e a oferta de serviços diferenciados, como a distribuição de máquinas agrícolas e soluções para o produtor rural, tornam-na uma figura proeminente no setor, contribuindo para o desenvolvimento e sustentabilidade do agronegócio em uma ampla área de influência.

Neste estudo, definimos um escopo específico centrado na execução do projeto de migração para o Exchange Online na empresa agrícola em análise. Nossa pesquisa concentrou-se em um grupo-chave que desempenhou papéis cruciais na implementação técnica da migração. Esse grupo incluiu membros da equipe de TI, responsáveis pela configuração e execução técnica, analista de projeto encarregado do planejamento e coordenação, bem como o gestor de TI da empresa, que supervisionou as atividades locais, como a configuração das máquinas e a integração com o Outlook, entre outras tarefas relacionadas à migração.

A pesquisa concentrou-se na análise detalhada da infraestrutura de e-mail existente, identificando os componentes-chave, as configurações de segurança e as necessidades específicas dos usuários finais. Os principais participantes da pesquisa foram aqueles diretamente envolvidos no projeto de migração e sua execução. Além disso, os usuários finais dos serviços de e-mail também desempenharam um papel importante, uma vez que suas necessidades e preocupações eram consideradas parte fundamental do processo.

O escopo da pesquisa abrangeu a equipe de TI do cliente e impactou diretamente mais de 400 usuários, que foram consultados e mantidos informados sobre as mudanças planejadas. Essa abordagem metodológica permitiu uma compreensão abrangente do projeto de migração do Exchange, abordando aspectos técnicos, considerações de usabilidade e necessidades dos usuários finais. O estudo de caso foi desenvolvido para ser replicável em contextos semelhantes e fornecer insights valiosos para profissionais de TI que enfrentem desafios semelhantes em projetos de migração de serviços de e-mail.

3.1. Microsoft Office 365

O Microsoft Office 365 é uma solução abrangente que oferece uma série de características essenciais para empresas e organizações em busca de produtividade, eficiência e colaboração aprimoradas. Uma das características mais notáveis do Office 365 é a colaboração em nuvem, que permite que equipes trabalhem de forma conjunta e remota em documentos, planilhas e apresentações em tempo real. Isso é possível graças a ferramentas como o Microsoft Teams, que proporciona um ambiente de comunicação unificado, integrando bate-papo, videoconferência e compartilhamento de arquivos.

Além disso, o Office 365 oferece uma ampla variedade de ferramentas de produtividade, incluindo o Microsoft Word, Excel, PowerPoint e Outlook, que estão entre as mais utilizadas em ambientes corporativos. Essas ferramentas permitem a criação, edição e compartilhamento de documentos de forma intuitiva e eficaz, tornando a colaboração mais fluida e produtiva.

Outra característica crucial é o armazenamento em nuvem fornecido pelo OneDrive for Business. Ele oferece espaço de armazenamento seguro e acessível a partir de qualquer dispositivo conectado à internet, permitindo que os usuários acessem seus arquivos de trabalho de forma conveniente e segura, independentemente de sua localização.

Além disso, o Office 365 coloca um forte foco na segurança dos dados e da comunicação. Ele inclui recursos avançados de proteção contra ameaças cibernéticas, como o Exchange Online Protection (EOP), que ajuda a proteger caixas de correio contra spam, vírus e malware. A criptografia de dados e as políticas de conformidade também fazem parte do conjunto de ferramentas de segurança, garantindo que informações confidenciais permaneçam protegidas.

Em resumo, o Microsoft Office 365 oferece uma gama abrangente de características, desde colaboração em nuvem até ferramentas de produtividade, armazenamento em nuvem e segurança robusta, tornando-o uma solução completa para empresas que desejam otimizar suas operações e impulsionar a eficiência no ambiente de trabalho.

O Microsoft Office 365 é representado por seu logotipo e ícones de aplicativos, refletindo sua ampla variedade de ferramentas de produtividade e colaboração como pode ser observado na figura abaixo (figura 1):

Figura 1: Representação do Microsoft Office 365 como uma solução de nuvem (SaaS), com vários aplicativos conectados. (Michael Anderson, 2018).

Cada símbolo reflete a funcionalidade específica de uma ferramenta, destacando a variedade de recursos oferecidos por essa suíte de produtividade.

O Microsoft Office 365 é uma suíte de aplicativos e serviços em nuvem fornecida pela Microsoft, revolucionando o ambiente de trabalho empresarial. Essa solução oferece flexibilidade e segurança ao disponibilizar aplicativos de produtividade, armazenamento em nuvem e ferramentas de comunicação hospedados na infraestrutura de nuvem da Microsoft. Isso facilita o acesso e o compartilhamento de informações, permitindo o trabalho colaborativo e a tomada de decisões eficazes.

O Microsoft Office 365 apresenta diversas vantagens para as empresas, incluindo acesso remoto, atualizações automáticas e colaboração em tempo real. No entanto, há desafios, como os custos e a dependência da conectividade com a Internet, que podem impactar especialmente as pequenas empresas. Portanto, a decisão de adotar o Office 365 deve ser cuidadosamente ponderada.

Essa suíte inclui aplicativos amplamente reconhecidos, como Word, Excel, PowerPoint, Outlook e Teams, acessíveis via nuvem. A disponibilidade dessas ferramentas a partir de qualquer local com acesso à internet permite a colaboração em tempo real, e as atualizações automáticas mantêm os aplicativos sempre atualizados, proporcionando um ambiente de trabalho mais seguro e eficiente.

3.1.1. Exchange Online

O Exchange Online é um serviço de e-mail hospedado na nuvem oferecido como parte do Microsoft Office 365. Ele possibilita que as organizações gerenciem suas contas de e-mail, calendários, contatos e tarefas de forma eficiente e segura por meio de servidores hospedados pela Microsoft. Essa solução elimina a necessidade de empresas manterem seus próprios servidores de e-mail, reduzindo custos com infraestrutura e simplificando a gestão do correio eletrônico. Com o Exchange Online, os usuários podem acessar suas caixas de correio e colaborar com colegas de trabalho de qualquer lugar com acesso à internet, tornando-o uma escolha popular para empresas que buscam flexibilidade e escalabilidade em seus serviços de e-mail.

A implantação do Exchange Online habilita uma série de recursos essenciais para a comunicação e colaboração empresarial. Os principais recursos incluem:

E-mail: O Exchange Online fornece uma plataforma de e-mail robusta, permitindo que os usuários enviem, recebam e organizem suas mensagens de forma eficiente. Ele oferece recursos avançados de filtragem de spam e malware para manter as caixas de correio livres de ameaças.

Calendário: Com o calendário integrado, os usuários podem programar reuniões, compromissos e eventos com facilidade. Eles podem compartilhar seus calendários com colegas de trabalho, agendar salas de reunião e receber lembretes para nunca perder um compromisso importante.

Contatos: O Exchange Online permite que os usuários gerenciem seus contatos de forma centralizada. Isso facilita a criação e a manutenção de listas de contatos corporativos e o acesso rápido às informações de contato de colegas e parceiros de negócios.

Tarefas: A funcionalidade de tarefas ajuda os usuários a organizarem suas atividades diárias. Eles podem criar listas de tarefas, atribuir prazos e acompanhar o progresso de suas tarefas pendentes.

Embora os recursos mencionados sejam os principais oferecidos pelo Exchange Online, este serviço de e-mail hospedado na nuvem inclui diversas outras funcionalidades e capacidades que são essenciais para a comunicação e colaboração empresarial. Aqui estão alguns outros recursos notáveis do Exchange Online:

Armazenamento na Nuvem: O Exchange Online oferece armazenamento generoso para caixas de correio, permitindo que os usuários armazenem grandes volumes de e-mails e anexos na nuvem.

Mobilidade: Os usuários podem acessar suas caixas de correio, calendários e contatos em qualquer dispositivo com acesso à Internet, incluindo smartphones e tablets.

Colaboração em Tempo Real: O Exchange Online suporta recursos de colaboração em tempo real, como compartilhamento de calendário, colaboração em documentos e videoconferência.

Segurança Avançada: O Exchange Online inclui medidas de segurança avançadas, como autenticação de dois fatores, proteção contra ameaças cibernéticas e criptografia de e-mails sensíveis.

Integração com Outros Serviços: Ele se integra perfeitamente com outros serviços do Microsoft Office 365, como o Microsoft Teams, SharePoint Online e OneDrive for Business, criando uma experiência de colaboração completa.

Gerenciamento Centralizado: Os administradores podem gerenciar todas as configurações e políticas do Exchange Online por meio do painel de controle do Office 365, tornando a administração mais eficiente.

Backup e Recuperação: O Exchange Online oferece opções de backup e recuperação de dados para proteger contra perdas acidentais de informações.

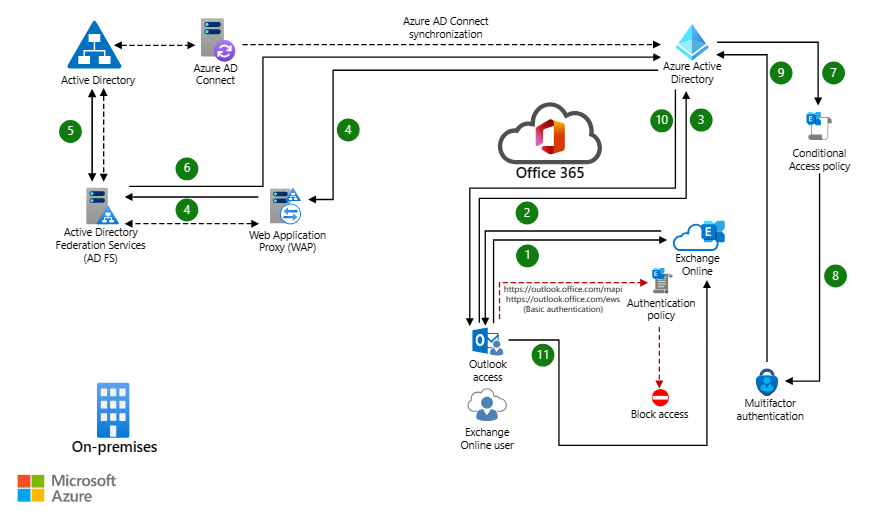

O Exchange Online é uma parte vital do ecossistema do Microsoft Office 365 que permite a comunicação eficiente e a colaboração dentro de uma organização. Para compreender melhor como essa solução opera, é essencial conhecer sua arquitetura e os passos envolvidos quando um usuário tenta acessar seus e-mails e informações. A seguir, a imagem que representa o fluxo de trabalho dessa arquitetura, desde a solicitação de acesso até a entrega de conteúdo ao cliente:

Figura 2: Arquitetura Exchange Online (Microsoft, 2023).

No contexto da autenticação e acesso ao Exchange Online, conforme a ilustração (figura 2), o usuário inicia ao tentar acessar sua caixa de correio via Outlook. O Exchange Online, operando na nuvem, direciona o usuário ao Azure Active Directory (Azure AD) para obter um token de acesso necessário. O Outlook se conecta ao Azure AD usando a URL fornecida. Em ambientes federados, a solicitação é redirecionada para o servidor AD FS (Active Directory Federation Services). O usuário insere credenciais no AD FS e a sessão é retornada ao Azure AD.

O Azure AD aplica políticas de Acesso Condicional, como autenticação multifator, quando necessário. O usuário conclui a autenticação multifator. O Azure AD emite tokens de acesso e atualização e os retorna ao cliente. Com os tokens, o cliente se conecta ao Exchange Online e acessa a caixa de correio do usuário. Este processo é vital para garantir segurança e acesso aos dados do Exchange Online.

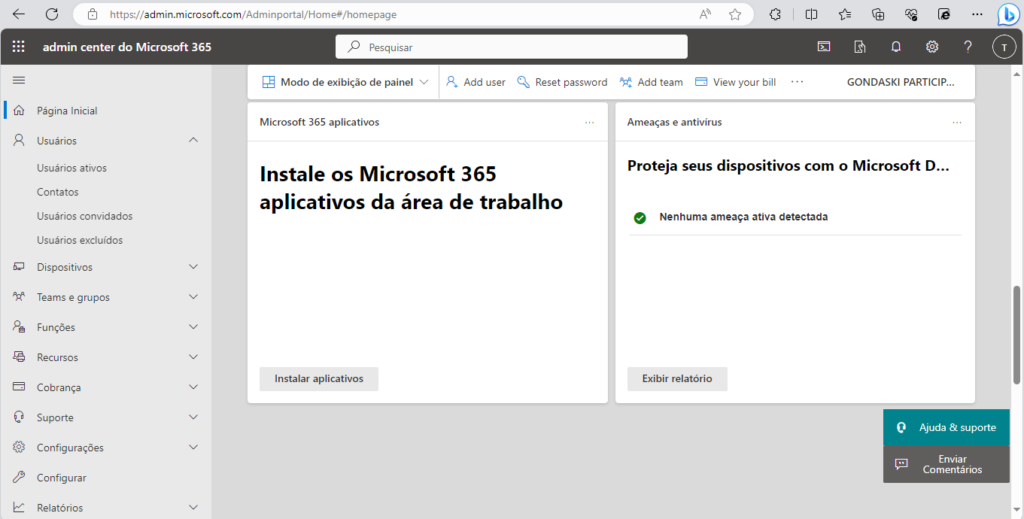

As configurações são simplificadas por meio do Centro de Administração do Microsoft 365, um painel de controle intuitivo que capacita os administradores com total controle sobre as configurações e políticas associadas a serviços como o Exchange Online. No Centro de Administração (conforme ilustrado na Figura 3), os administradores têm a capacidade de criar, ajustar e desativar contas de e-mail, atribuir permissões, configurar caixas de correio compartilhadas e realizar uma variedade de outras tarefas de gerenciamento.

Figura 3: Página Inicial do Centro de Administração do Microsoft 365 (Microsoft, 2023).

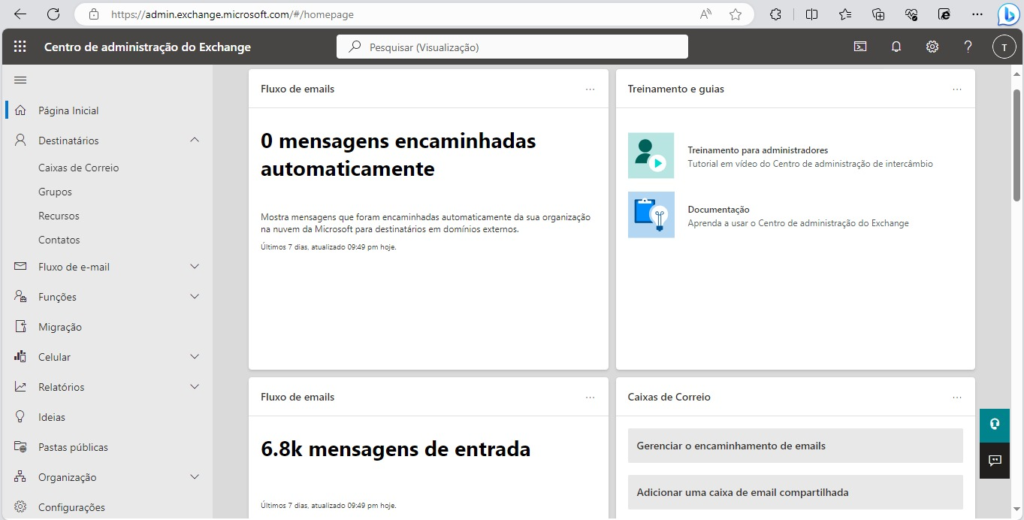

Além disso, o Exchange Online possui seu próprio Painel de Administração dedicado (figura 4), permitindo um controle mais granular sobre as configurações específicas do Exchange, como políticas de retenção, regras de transporte e configurações de segurança. Isso garante que os administradores possam personalizar as configurações do Exchange de acordo com as necessidades exclusivas de sua organização.

Figura 4: Página Inicial do Centro de Administração do Exchange (Microsoft, 2023).

Essas interfaces de administração combinadas tornam o gerenciamento do Exchange Online eficiente e adaptável, permitindo que as organizações personalizem suas configurações de acordo com as melhores práticas de segurança e conformidade.

Uma das etapas iniciais na migração para o Exchange Online envolveu a configuração de domínios de e-mail. Isso incluiu adicionar e verificar os domínios que foram usados com o Exchange Online. A verificação de domínio envolveu a adição de registros DNS específicos para provar que tínhamos autoridade sobre o domínio. Esses registros foram fornecidos pelo Microsoft 365 e ajudaram a garantir a segurança da comunicação de e-mail. É importante mencionar que a alteração do apontamento MX (Mail Exchanger) no DNS (Domain Name System) para direcionar o tráfego de e-mail de entrada para os servidores do Exchange Online foi uma etapa estratégica que ocorreu no final do processo de migração, assegurando uma transição suave e bem-sucedida.

Além disso, ao criarmos contas de usuário no Exchange Online, optamos por usar o domínio federativo “onmicrosoft.com”. Isso permitiu que as contas fossem configuradas antes da migração completa e facilitou a identificação das contas durante o processo.

Para facilitar o envio eficiente de mensagens para grupos específicos de usuários, criamos e gerenciamos listas de distribuição de e-mail. Isso permitiu agrupar usuários com interesses ou funções semelhantes e enviar mensagens para todos eles de uma só vez. Além disso, configurar aliases de e-mail, que são endereços adicionais associados às contas de usuário, foi útil para várias finalidades, como organizar e-mails ou fornecer endereços alternativos para fins específicos.

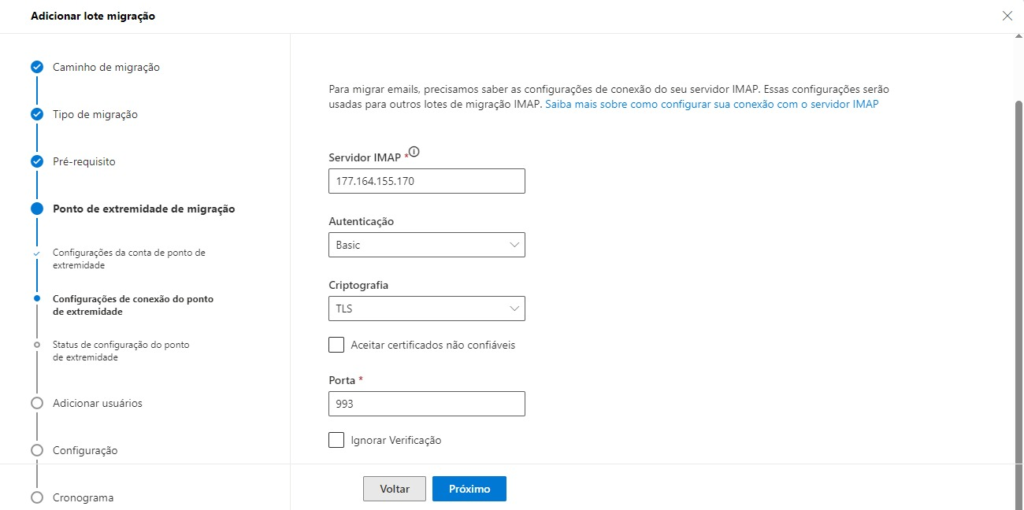

Para viabilizar a migração de dados, especificamos o uso do endereço do servidor IMAP na porta 993 com o protocolo de segurança TLS, garantindo uma conexão segura. Conforme imagem abaixo (figura 5):

Figura 5: Configuração de Lote de Migração para o Exchange Online (Microsoft, 2023).

Além disso, configuramos um arquivo CSV que continha o nome de usuário Microsoft (endereço de e-mail do Exchange Online) e as credenciais de acesso ao servidor de e-mail anterior. Isso permitiu a transferência eficiente de mensagens e pastas, preservando o histórico de e-mails durante o processo de migração.

Como parte da estratégia de migração, a alteração do apontamento MX (Mail Exchanger) no DNS (Domain Name System) foi uma etapa crucial que direcionou o tráfego de e-mail de entrada para os servidores do Exchange Online. Essa medida foi tomada no final do processo de migração, garantindo uma transição suave e bem-sucedida de todos os e-mails destinados à organização para o ambiente do Exchange Online.

A etapa de proteção de e-mails é fundamental em qualquer ambiente de negócios, e o Exchange Online oferece recursos abrangentes para garantir a segurança das comunicações por e-mail. Um dos serviços relacionados essenciais é o Exchange Online Protection (EOP). Este serviço desempenha um papel crucial na defesa contra ameaças cibernéticas relacionadas a e-mails, oferecendo uma variedade de funcionalidades, como filtragem de malware, proteção contra phishing e personalização de políticas de segurança. O EOP é parte integrante da estratégia de segurança do Exchange Online, ajudando as organizações a manterem a integridade de suas comunicações por e-mail e proteger seus dados contra ataques maliciosos.

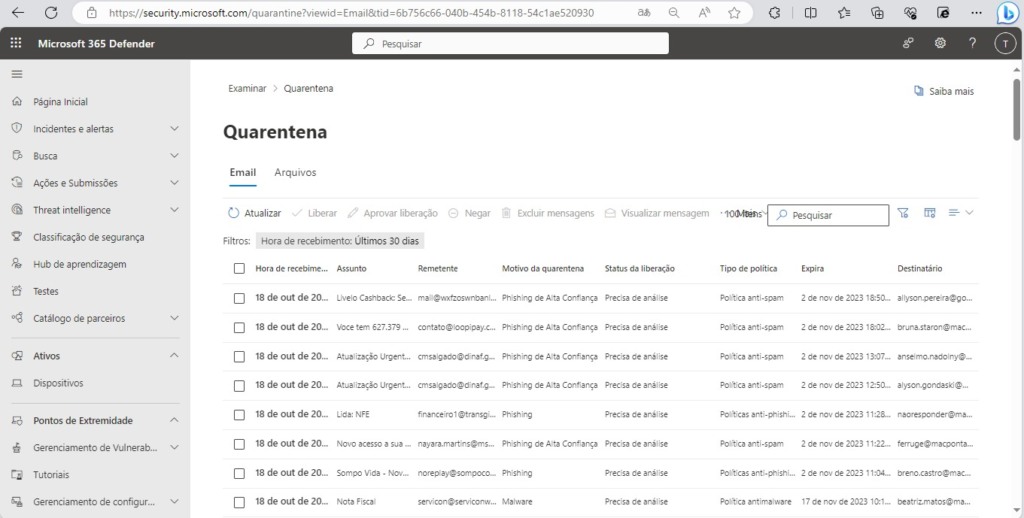

Figura 6: Página de e-mails em Quarentena no Painel Administrativo do Microsoft 365 Defender (Microsoft, 2023).

A imagem acima (figura 6) ilustra o principal recurso do Exchange Online Protection. Este serviço é altamente eficaz na detecção e bloqueio de spam e phishing, garantindo que as mensagens recebidas e enviadas estejam livres de conteúdos maliciosos. Entre os recursos notáveis estão a verificação de anexos e análise de links. A personalização de políticas de segurança permite que as organizações adaptem as configurações às suas necessidades específicas, fortalecendo ainda mais a proteção de suas comunicações por e-mail.

3.2. Resultado e análise

Minha pesquisa sobre a migração para o Exchange Online envolveu uma colaboração entre a equipe de TI da empresa e o lado cliente, visando identificar as etapas necessárias para a migração. A coleta de dados ocorreu por meio de observações diretas e o acesso a ferramentas específicas relacionadas ao objeto de estudo. O período da pesquisa abrangeu dois meses, durante os quais coletamos dados, analisamos informações e implementamos as etapas de migração.

Para coleta de dados, utilizamos principalmente a abordagem de observação direta e acompanhamento do projeto. A pesquisa começou com uma análise detalhada dos processos, sistemas e infraestrutura existente por meio de observação ativa da equipe de TI. Acompanhamos a implementação do projeto de migração para o Exchange Online em um departamento específico da organização, registrando as etapas, desafios e soluções encontradas ao longo do processo. Essa abordagem permitiu uma compreensão aprofundada da migração e a coleta de dados qualitativos relevantes para a pesquisa.

Nossa pesquisa envolveu um estudo de caso detalhado sobre a migração para o Exchange Online em um departamento específico de uma organização. A população total compreendeu mais de 400 usuários afetados por essa migração. A amostra selecionada foi representativa desse grupo e consistiu em acompanhar de perto 50 usuários-chave durante todo o processo de migração. Escolhemos essa amostragem porque esses usuários desempenhavam papéis cruciais no departamento e sua experiência era essencial para a pesquisa.

A análise dos resultados após a migração para a nuvem foi fundamental para avaliar o impacto dessa transição nas operações e na eficiência das empresas. Neste estudo, examinamos detalhadamente os resultados após a migração para o Exchange Online, fornecendo uma visão abrangente dos desdobramentos e melhorias obtidas por meio dessa migração.

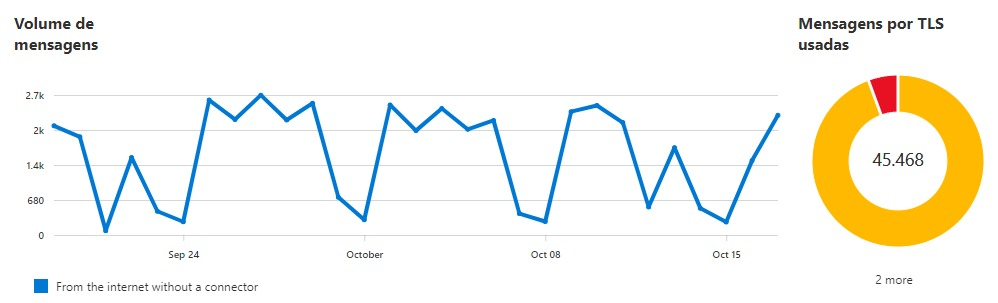

Gráfico 1 – Relatório de Mensagens de Entrada (Microsoft, 2023).

No Gráfico 1, que representa o relatório de mensagens de entrada, observamos os principais dados e tendências, incluindo o volume diário de mensagens de entrada e o uso frequente da criptografia TLS. Esses dados revelaram padrões nos fluxos de e-mail, com dias de maior atividade, possibilitando um gerenciamento mais eficiente dos recursos de TI. Além disso, a ampla adoção do TLS demonstra um compromisso com a segurança da comunicação por e-mail, reforçando a proteção das informações da organização. Essas tendências tiveram um impacto positivo na eficiência e na segurança das operações de e-mail.

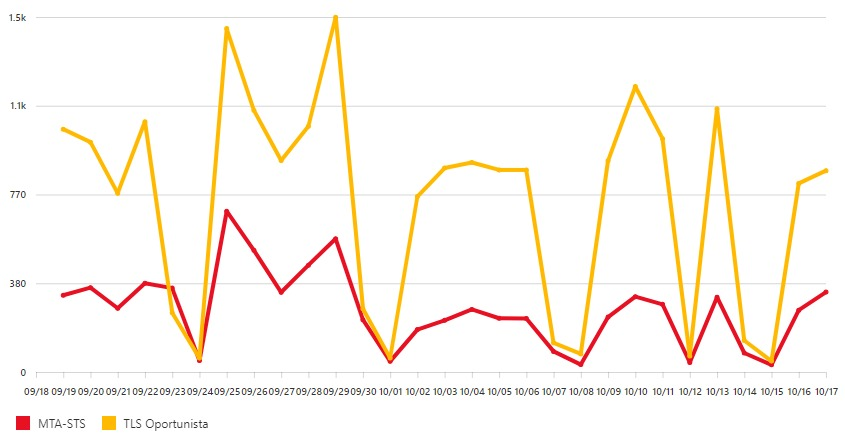

Gráfico 2 – Relatório de Mensagens de Saída em Segurança de Trânsito (Microsoft, 2023).

O Gráfico 2 representa o relatório de mensagens de saída, especificamente relacionado à segurança de trânsito de e-mails. Notamos indicadores significativos nesse contexto, incluindo a ampla utilização do MTA-STS e o uso predominante do TLS Oportunista (padrão do Exchange Online). Esses indicadores demonstram que os e-mails enviados pela organização estão consistentemente protegidos por mecanismos de segurança robustos, fortalecendo a integridade das comunicações e a proteção das informações críticas. Essa abordagem reforça o compromisso com a segurança cibernética e a privacidade dos dados.

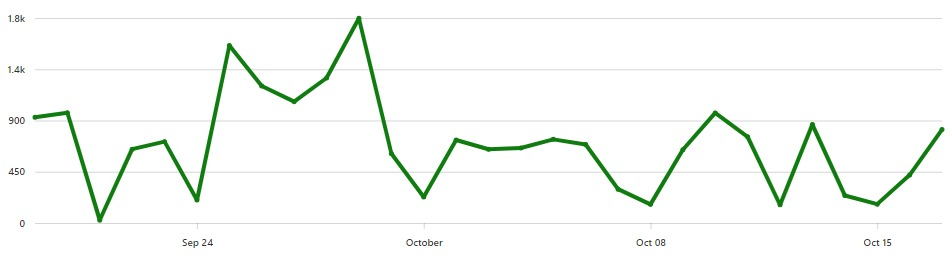

Gráfico 3 – Relatório de Clientes de Autenticação SMTP (Microsoft, 2023).

No Gráfico 3, que aborda o relatório de clientes de autenticação SMTP, destacamos os principais dados relativos à autenticação de e-mails. Esses dados fornecem insights essenciais sobre a segurança e a autenticidade dos e-mails, particularmente no que diz respeito à atividade incomum e ao uso do TLS por parte dos clientes e dispositivos. É fundamental observar que o protocolo de envio de cliente de autenticação SMTP oferece apenas a autenticação básica, o que o torna menos seguro. Isso é comumente utilizado por dispositivos como impressoras para enviar mensagens de e-mails. Portanto, esses dados ajudam a monitorar e identificar possíveis riscos e atividades suspeitas relacionadas à autenticação de e-mails, reforçando a postura de segurança da organização.

Com base na análise dos gráficos apresentados, pudemos concluir que a migração para o Exchange Online teve um impacto positivo nas operações da organização. As tendências na comunicação por e-mail, a segurança de trânsito de e-mails e a autenticação SMTP indicaram melhorias significativas após a migração. Essas melhorias são indicativas de uma transição bem-sucedida para a nuvem e refletem a importância da segurança, da produtividade e da eficiência operacional.

Durante a pesquisa, notamos que o aumento consistente no volume de mensagens de entrada refletiu a importância contínua do e-mail na comunicação organizacional. Além disso, a ênfase na segurança das mensagens de saída, com a adoção de MTA-STS e TLS Oportunista, destacou um compromisso com a proteção dos dados. A identificação de dispositivos menos seguros usando autenticação SMTP ressaltou a necessidade de políticas de segurança mais rigorosas, indicando uma área chave para melhorias na estratégia de segurança.

Em resumo, a migração para o Exchange Online trouxe melhorias notáveis na eficiência da comunicação. A segurança dos dados é um fator crucial, enfatizando a necessidade de políticas de segurança bem definidas. Recomendamos migrações bem planejadas e acompanhamento contínuo para garantir a segurança dos e-mails.

4. CONCLUSÃO

Este estudo forneceu insights valiosos sobre a migração para o Exchange Online e sua integração na infraestrutura de computação em nuvem das organizações. A análise abrangente das etapas envolvidas na migração revelou a importância de uma transição bem planejada e bem executada. A capacidade de gerenciar o Exchange Online por meio do painel do centro de administração do Microsoft 365 e do centro de administração do Exchange se destacou como uma vantagem essencial na administração eficaz.

A pesquisa proporcionou uma visão abrangente do funcionamento interno do Exchange Online, destacando suas características de colaboração, armazenamento em nuvem e escalabilidade. Essas características permitem às organizações otimizarem a produtividade e a comunicação empresarial. Como resultado deste estudo, foi possível compreender como o Exchange Online simplifica a colaboração em um ambiente de trabalho remoto e global. Isso se traduz em uma maior flexibilidade, produtividade e eficiência nas operações empresariais.

Como sugestões para pesquisas futuras, aprofundar a análise das vantagens e desvantagens específicas do Exchange Online em setores e tamanhos de empresas diferentes poderia fornecer percepções adicionais. Além disso, explorar os recursos avançados oferecidos pelo Exchange Online e como eles podem ser alavancados para atender a necessidades específicas do setor pode ser um campo fértil para investigação adicional.

Em resumo, o Exchange Online se posiciona como uma solução valiosa para organizações que buscam aproveitar os benefícios da computação em nuvem. Este estudo ampliou nossa compreensão das capacidades do Exchange Online e seu potencial para melhorar a eficiência e a colaboração empresarial em um mundo cada vez mais conectado e digital.

365 TECHNOLOGIES. Office 365 Cloud. Disponível em: https://www.365tech.ca/hey-get-cloud-microsoft-office-365/. Acesso em: 04 out. 2023.

CONTACTA. Nuvem pública, privada e híbrida: você sabe a diferença? Disponível em: https://www.contacta.com.br/nuvem-publica-privada-e-hibrida-voce-sabe-a-diferenca/. Acesso em: 15 set. 2023.

ERL, T. et al. Cloud Computing: Concepts, Technology & Architecture. Prentice Hall, 2013.

MENDES, L. A. Nuvem híbrida: uma solução para a integração de serviços de e-mail. In: CONGRESSO BRASILEIRO DE INFORMÁTICA EM SAÚDE, 2017, Curitiba. Anais […]. Curitiba: Sociedade Brasileira de Informática em Saúde, 2017. p. 1-8.

MICROSOFT. Secure hybrid messaging client. Disponível em: https://learn.microsoft.com/pt-br/azure/architecture/example-scenario/hybrid/secure-hybrid-messaging-client. Acesso em: 12 set. 2023.

MICROSOFT CORPORATION. Admin Exchange. Disponível em: https://admin.exchange.microsoft.com/. Acesso em: 7 nov. 2023.

MICROSOFT CORPORATION. Admin Portal. Disponível em: https://admin.microsoft.com/Adminportal/Home#. Acesso em: 7 ago. 2023.

MICROSOFT CORPORATION. Security. Disponível em: https://security.microsoft.com/. Acesso em: 7 nov. 2023.

NATIONAL INSTITUTE OF STANDARDS AND TECHNOLOGY (NIST). The NIST Definition of Cloud Computing. Special Publication 800-145, 2011, p. 2.

OLIVEIRA, D., & SANTOS, F. (2020). Segurança da Informação na Computação em Nuvem: Desafios e Soluções. Revista de Ciências da Administração, 22(56), 25-41.

PEDROSA, Paulo H. C.; NOGUEIRA, Tiago. Computação em nuvem. 2011. Disponível em: https://www.ic.unicamp.br/~ducatte/mo401/1s2011/T2/Artigos/G04-095352-120531-t2.pdf. Acesso em: 18 ago. 2023.

RATHORE, S. S.; PARIHAR, J. K. S. Cloud Computing: A Review of Features, Security and Privacy Concerns. International Journal of Advanced Research in Computer Science and Software Engineering, v. 5, n. 4, p. 1054-1058, 2015.

RITTINGHOUSE, J.; RANSOME, J. Cloud computing: implementation, management, and security. Boca Raton: CRC Press, 2016.

VELTE, A. T. et al. Cloud Computing: A Practical Approach. The McGraw-Hill Companies, 2010.

WOODWARD, Steven. Cloud Computing Bible. Indianapolis: Wiley, 2012.

ZHANG, Q.; CHENG, L.; BOUTABA, R. Cloud Computing: State-of-the-art and Research Challenges. Journal of Internet Services and Applications, v. 1, n. 1, p. 7-18, 2010.

1Aluno do Curso Superior de Engenharia da Computação da Universidade de Araraquara

2Docente do Curso Superior de Engenharia da Computação da Universidade de Araraquara