REGISTRO DOI: 10.5281/zenodo.8010546

Elias Rocha Silva

RESUMO

Com o uso do NAGIOS para monitorar a rede, o desempenho e a nitidez na correção de falhas são extremamente rápidos e também pode prever erros, notificar e até mesmo corrigir automaticamente eventuais falhas nos serviços de rede ou hardware defeituoso. Desta forma, podemos concluir que o Nagios e seus diversos plugins são uma ferramenta sólida e concisa que abrange os diversos pontos necessários para gerenciar e gerenciar uma rede de computadores de pequeno, médio e grande porte. As redes de computadores são muito importantes para o uso de recursos que facilitam nossas vidas hoje. Delatemos conexão com a internet, métodos de comunicação ainda mais rápida hoje. No entanto, cooperação de redes e da Internet, uma série de equipamentos e serviços que possam estar esgotados, deixa a rede ou serviço indisponível. Reduzindo o impacto de indisponibilidade de host ou serviço e evita problemas de rede ou trabalho atual aborda o uso e aprendizado da ferramenta para analisar e monitorar a rede, com base em monitoramento de rede utilizando o nagios.

Palavras-chave: NAGIOS. Monitoramento. Desempenho. Rede de Computadores.

ABSTRACT

With the use and use of NAGIOS to monitor the network, the performance and clarity in fixing faults is extremely fast and you can also predict errors, notify and even automatically fix any faults in network services or faulty hardware. In this way, we can conclude that Nagios and its various plugins are a solid and concise tool that covers the various points necessary to manage and manage a small, medium and large computer network. Computer networks are very important for using resources that make our lives easier today. We have internet connection, communication methods even faster today. However, good operation of networks and the Internet, a series of equipment and services that may be exhausted, leaves the network or service unavailable. Reducing the impact of host or service unavailability and avoiding network problems or current work addresses the use and learning of the tool, analyze and monitor the network, based on network monitoring using nagios.

Keywords: NAGIOS. Monitoring. Performance. Computer network.

1 INTRODUÇÃO

Muitas organizações também contam com um conjunto complexo de servidores e equipamentos de rede para garantir que os dados da atividade institucional possam bem-estar entre os membros da instituição. Confiabilidade, velocidade e eficiência da rede de computadores estão presentes e é importante que as instituições façam bem o seu trabalho, isto é, altamente dependente das áreas de TI – Tecnologia da Informação.

O gerenciamento de rede sem métodos de controle pode introduzir problemas como congestionamento de tráfego, uso indevido de recursos, superlotação, problemas de segurança, insatisfação do usuário, entre outros. Portanto, a necessidade de gerenciar falhas, configurações, contabilidade, eficiência e segurança estimularam o desenvolvimento várias ferramentas.

Uma característica marcante é a de ferramentas como objetivo de monitorar e fornece estatísticas detalhadas sobre o tráfego a este respeito lugares, para que se possa, por exemplo, identificar questões e expressá-las tráfego. Essas ferramentas são baseadas na análise individual de pacotes que navegar na rede e acabar limitado no cálculo do tráfego, entre outras formas.

Quando você usa uma ferramenta de monitoramento, fica difícil detectar problemas relacionado ao comportamento do protocolo de alto nível, estimativa resposta a uma tarefa específica e detectar a presença de participantes da rede.

1 .1 Administração introdutória do Nagios

O administrador de rede visa manter o controle das informações estratégicas, gerenciar a complexidade, obter melhorias de serviço, reduzir o tempo o máximo possível tempo de descanso e reduzir os custos de manutenção. E esforços visando aumentar sua eficiência e produtividade. No entanto, em tudo isso ocorre, é necessário usar as ferramentas padrão de gerenciamento e monitoramento.

Soluções modernas baseadas em servidor virtual, como Citrix XenServer e VMware espere, ao mesmo tempo que permitem que os administradores de rede construam uma infraestrutura de tecnologia da informação robusta e flexível, dividem os sistemas de monitoramento empregados por programas de monitoramento populares, como Nagios e ZABBIX.

Isso ocorre porque sistemas como esses têm uma lista fixa de servidores para contatar ao monitorar recursos em uma área de rede, qualquer migração de servidor visível ou substituição de hardware de computador defeituoso torna a mente de monitoramento inativa.

Deve-se observar que essas soluções de virtualização mudam naturalmente, levando a erros de balanceamento de carga e tolerância de migração. Com as ferramentas de monitoramento atuais, os administradores de rede precisam ajustar a ferramenta manualmente para refletir o estado atual do ambiente. No entanto, a quantidade de ferramentas e serviços sob sua jurisdição não permite a adoção desse tipo de estratégia.

Portanto, são necessários ajustes nas ferramentas de monitoramento para atender à flexibilidade natural dos novos ambientes computacionais.

Gestão e monitoramento são temas muito importantes na área de TI (Tecnologia da Informação), pois o objetivo é sempre trabalhar melhor em processos, programas e serviços, calcular recursos institucionais e entender a relação entre hardware e software. , ajuda a adicionar estabilidade, funcionalidade e segurança extras.

Existem ferramentas que coletam dados e revelam a causa raiz dos problemas, outras podem até prever falhas futuras em dispositivos e sistemas, gerar alertas e permitir que o administrador faça algo para solucionar ou situações emergenciais que possam colocar em risco a vida dos sistemas e serviços de TI. .

O foco está em encontrar a causa do problema para que ele possa ser resolvido o mais rápido possível. operar e lançar uma ferramenta de código aberto, o Nagios, cujo objetivo principal será monitorar a saúde dos serviços, sistemas e dispositivos de rede.

Para entender os reais benefícios do ambiente de TI empregado pelo Nagios, além de sua implementação e operação, será considerada a opinião de um especialista que utiliza esta ferramenta há alguns anos.

2 DESENVOLVIMENTO

Hoje, as redes de computadores estão em ascensão sua importância para a empresa, torna-se uma infraestrutura essencial a ser mantida operação contínua, prestando os serviços necessários para garantir que eles vivam em padrões satisfatórios. isso não ajuda ter uma rede 100% funcionando e o que é mais importante clientes são os serviços que operam, como interrupção desses serviços torna-se um importante fator de risco para lesões empresa (LIMA, 2014).

Se a rede não estiver funcionando corretamente, elos usuários reclamam com seus gerentes, querendo melhorias. Melhorando o desempenho, operadores e gerentes de rede, deve ser capaz de responder ou evitar esses erros (KUROSE, 2010; TANENBAUM, 2011).

No entanto, porque eles têm muitas partes de rede espalhada por uma grande área, uma grande rede não pode ser ele é projetado e gerenciado apenas pelo esforço humano. Aa complexidade deste tipo de sistema obriga a utilização de ferramentas de gerenciamento automático de rede se torna mais comum na urgência da necessidade de usar essas ferramentas e dificuldades em fornecê-lo, especialmente quando em rede se quer incluir recursos de vários provedores (STALTINGS, 2005;KURASE, 2010).

Atualmente existem várias ferramentas para este fim, sejam ferramentas pagas ou soluções de software livre. OO objetivo deste trabalho é realizar uma pesquisa comparativa entre Software Nagios e Sabi, duas ferramentas gratuitas e duas de software dos mais utilizados atualmente, de acordo com o Redares’ Coice Awards2014 para Linux Jornal [LINUX JOURNAL, 2014].

2.1 Dissertando sobre o NAGIOS

Nagios é uma ferramenta de gerenciamento de rede que permite monitorando a infraestrutura de TI, fornecendo ao gerente de rede ser capaz de identificar e resolver problemas antes que eles se tornem eles pioram e afetam processos críticos.

Construído em 1999 por EthanGalstad, e ele ainda é mantido por ele e sua equipe. é um softwarelicença sujeita à versão da GPL versão 2. Ganha cinco vezesrespectivamente os prêmios Linux Journal Reader’s Choice do Linux Journal, além de outros prêmios, por ser uma ferramenta difundido na gestão de TI. (Nagios oficiais,2014).

De acordo com o Nagios Core Documentation (2014), alguns de suas características são:

- Monitorar recursos de rede (SMTP, POP3, HTTP, NNTP, PING, etc);

- Monitoramento dos recursos de movimentação (processamento de carga, espaço em disco, uso de memória, etc.);

- Fácil desenvolvimento de plugins que permitem ao usuário crie seus próprios projetos;

- Verificação de serviço compatível;

- Capacidade de definir um domínio de host usando “administradores parentais”, permitir a descoberta e diferenciação entre estranhos offline e inacessíveis;

Segundo Koan (2014) o principal objetivo de o Angiose detectar um problema na rede o mais rápido possível, antes que um usuário relata ou vê. P

projetado para redes grande, mas também eficaz em pequenas áreas. Ele foi projetado para funcionar em qualquer plataforma Linux em versões Unix como FreeBSD e Opens.

Figura 1. Nagios

“Nagios é uma rede de código aberto e sistema de monitoramento. Ele verifica o host e os serviços especificados, notificando você quando algo é incomum também acontece quando tudo volta ao normal” (nagios.org, 2007).

Nagios monitora estranhos e serviços, notificando-os sobre qualquer alteração no sistema sua situação ambos. Nagios pode monitorar computador, impressora, switch, etc. Ele também pode verificar se o dispositivo responde ou não e depois retorna informações como memória, HD, processador etc. Também é possível ser cauteloso serviços como HTTP, FTP, SSH, ICMP entre outros.

2.2 Contexto de usabilidade

Atualmente, as redes corporativas são compostas por muitos desses dispositivos precisam estar conectados, para que as informações possam ser compartilhadas novamente de recursos disponíveis, de forma rápida, de forma que os gerentes de rede eles sabem como se comportar. Gerenciamento de rede é o monitoramento de qualquer estrutura portátil e lógica de rede de computadores.

Este trabalho é muito importante obtenha um bom fluxo de tráfego de informações, certifique-se de que os recursos estejam disponíveis em utilizados e pouco carregados, e que esses dados são transportados de forma confiável e segura. Seu objetivo básico é ver falhar e se corrigir em tempo hábil, antecipando problemas futuros, sem perda de monitoramento.

A equipe de TI é responsável por todo o monitoramento da rede e é necessária boas informações de hardware e detalhes de software de servidor também dos locais de trabalho.

Então, essa equipe deve conhecer e cuidar do reoperação de equipamentos, tais como: amplificadores, interruptores, dispositivos móveis, controles de dispositivos sem fio, entre outros.

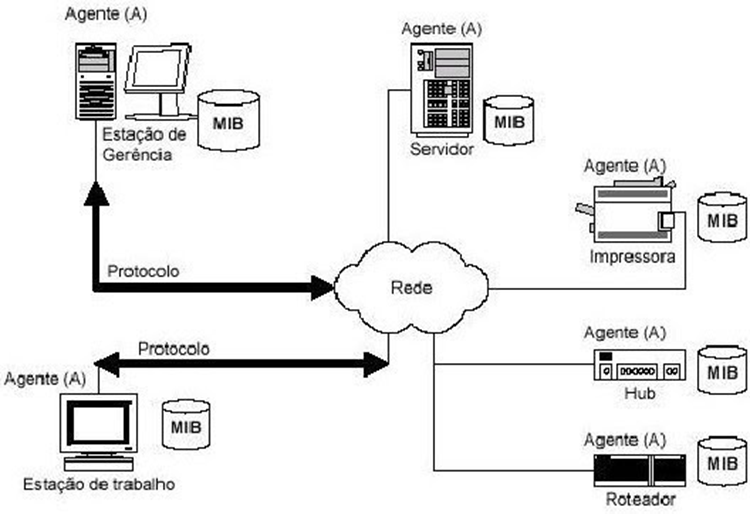

O gerenciamento de rede tem quatro aspectos básicos: gerente, Protocolo, agente e site. Manager é um computador conectado a uma rede usando software de protocolo de gerenciamento, solicitando informações de agente.

Agente é um software que funciona em um dispositivo, recurso ou sistema. É possuído. Isso envia o banco de dados de gerenciamento (MIB – Management Centro de Informações), para que o administrador possa acessá-lo.

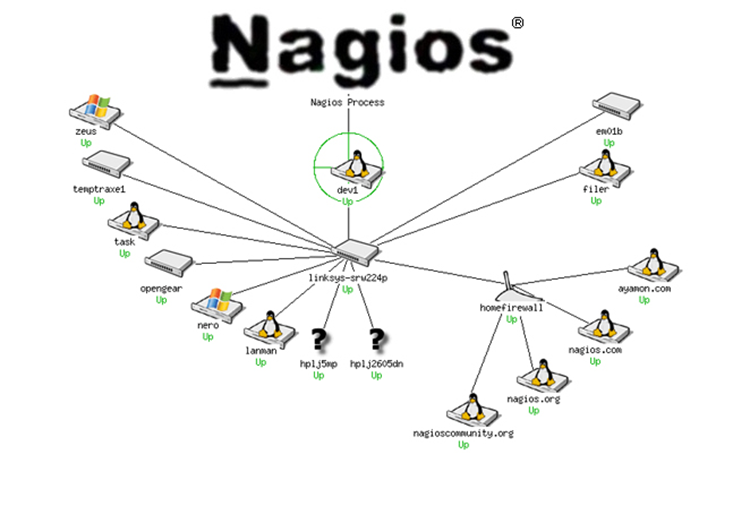

Figura 2. Nagios e Plug ins.

2.3 Como funciona?

O Nagios funciona perfeitamente, fornecendo aos administradores uma visão de gerenciamento para infraestrutura e operações de TI. Monitora serviços de rede como SMTP (Simples Mail TransferProtocol), POP3 (Post Office Protocol), HTTP (HyperTextTransferProtocol) e NNTP (Network News TransferProtocol).

Alves (2011) argumenta que para funcionar é necessário ter um servidor Web, pois o Apache é o mais adequado para gerenciar páginas Web do sistema de monitoramento Nagios.

Segundo Andrade (2006), o Nagios utiliza sistemas externos para validar. serviços e servidores. , conhecidos como plug-ins, esses programas externos são programas simples – geralmente shellscript (Bash, Perl, etc.) – que fornecem quatro cenários possíveis: correto, de aviso, crítico ou anônimo. Carvalho (2010) também afirma que esses plugins podem ser “desenvolvidos por qualquer pessoa e incorporados na configuração do Nagios” por e-mail ou SMS (Short Message Service).

Com o Nagios também é possível produzir relatórios e produzir gráficos para que os resultados sejam comparáveis, para que, se algo acontecer de forma lenta e gradual, algumas providências temporárias possam ser tomadas antes de atrapalhar os negócios da empresa.

Carvalho (2010) afirma que o Nagios utiliza duas formas. de monitoramento, o operador “sua ação de teste é realizada pelo próprio processo do Nagios” ou aquela ação em que “outros processos podem notificar o estado de serviço do Nagios”.

2.3.1 Utilização de Plug-Ins

Plugins são scripts utilizáveis desenvolvidos no script Shell ou em Perl, que com linhas de comando realizam autenticação de anonimato ou serviços. de resultado do teste do plugin nagios determina o status do host ou do serviço na rede. Plugins de autenticação são usados sempre que necessário de acordo com pelo arranjo da mesma ação na configuração dos nagios. Ponto positivo a este respeito pode ser o próprio administrador de rede atualize um plugin específico para atender às suas necessidades.

O plugin faz suas próprias suas aplicações conforme o necessário e apenas retorna o resultado nagios, após analisar o reembolso, tomará as providências necessárias quanto host ou serviço certificado. Se necessário, de acordo com a confirmação, nagios enviará uma notificação.

2.3.2 Virtualização

Vários métodos são usados para monitorar equipamentos visíveis. Alguns desses métodos monitoram o Virtual Machine Monitor (VMM) (SHAO; JIN; LU. 2009; PAYNE; CARBONE; LEE, 2007) e outros, com base no autoexame, obtêm as informações de que precisam analisando a memória visual da máquina.

Essas duas abordagens dependem da plataforma e isso torna extremamente difícil a implementação e integração com ferramentas de monitoramento de ativos. A maneira mais comum é monitorar uma máquina que se parece com uma máquina física.

Usar este método é fácil porque o administrador do sistema simplesmente incorpora o equipamento visível dentro da ferramenta de monitoramento de ativos. Por outro lado, esse método de ensino ignora completamente informações críticas sobre o ambiente natural, como saúde física e informações sobre a relação entre máquinas físicas e físicas.

O monitoramento de autoavaliação é uma estratégia muito complexa. Dessa forma, as variáveis são coletadas fora da máquina virtual por meio do sistema instalado no sistema operacional da máquina virtual.

Esses sistemas verificam a memória de uma máquina virtual e determinam o valor dessas variáveis. Este método é usado para detecção de login. Alguns sistemas propostos coletam apenas essas variáveis e enviam uma notificação ao administrador do sistema (FRASER: EVENSON; ARBAUGH, 2008). Outros entram e corrigem o risco apresentado pelo criminoso (BAIARDI; SGANDURRA. 2007).

Os sistemas operacionais virtuais têm suas próprias ferramentas de monitoramento baseadas em plataforma, como XenCenter for Citrix XenServer e VMware Center for VMware vSphere. Essas soluções podem ser usadas em conjunto com uma ferramenta de monitoramento integrada como o DataGraph (HUANG et al. 2009).

O DataGraph integra informações de monitoramento de outras ferramentas de monitoramento dentro de seu site e permite visibilidade universal em um único ambiente de monitoramento. Monitor de equipamentos visuais.

O DataGraph pode ser usado para compilar informações coletadas de ferramentas de monitoramento direcionadas localmente com informações de monitoramento de ferramentas de monitoramento de ativos.

2.3.3 Script SNMP

SNMP é um protocolo de gerenciamento de rede de computadores. SegundoOliveira (2010), é usado para obter informações sobre agentes distribuídosRede TCP/IP (Protocolo de Controle de Transmissão/Protocolo Internet).

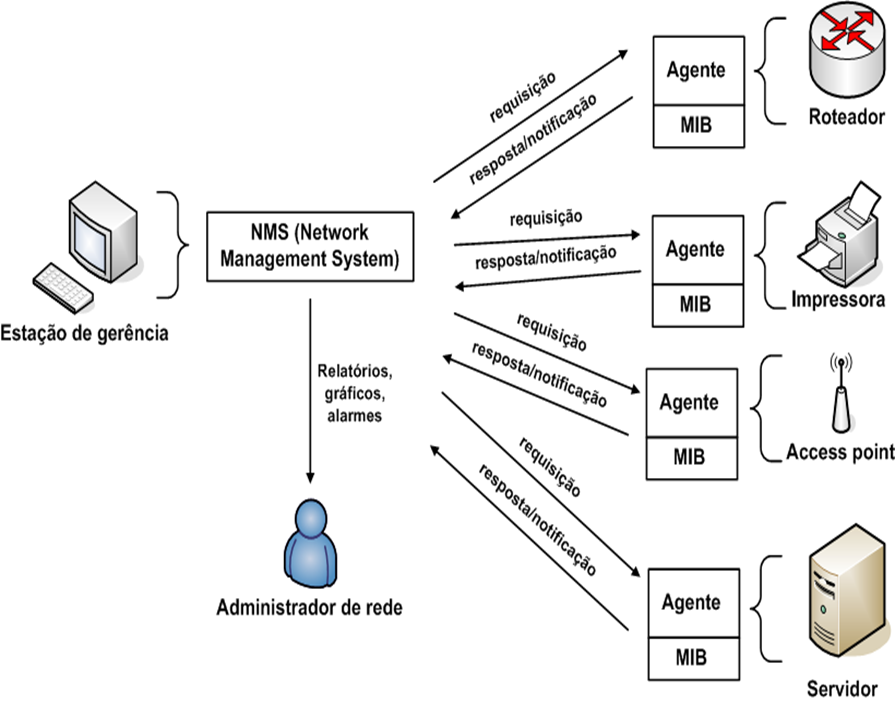

O SNMP usa o User Datagram Protocol (UDP) para enviarmensagens em toda a rede, onde os gerentes enviam solicitações para seus funcionáriosaquisição de dados. Segundo Dias e Júnior (2011) modelo de gestão de redeusado pelo SNMP inclui, conforme mostrado na Figura 3, os seguintes elementos-chave:

Figura 3. Estrutura de Gerenciamento SNMP

Os agentes de protocolo SNMP exibem dados relacionados a sistemas como variáveis como: memória disponível, nome do sistema, roda padrão, número de processos ativos, etc.

O plano de manejo deve obter informações, por meio de instruções definidas, como GET,GETNEXT e GETBULK, usados diretamente pelo agente, entre outros, ou com as instruções de TRAP ou Notify.

Definir tarefas uma vezos controles são usados quando necessário para infraestrutura de rede e monitoramento é feito regularmente. As variáveis disponíveis através do SNMP são organizadas por sistema e são definido na Base de Informações Gerenciais (MIB).

A figura a seguir mostra o fluxo de informações de gerenciamento de rede centralizado agente e supervisor, que devem ser configurados com dois ou mais módulos de Programas.

Um deles é um sistema que permite a transferência de informações de gerenciamento de dispositivos e você é responsável por usar o protocolo SNMP.Outro módulo é chamado de processo administrativo no gerenciador e o processo emagrente.

Os serviços de gerenciamento de processos são responsáveis por isso gerenciamento do sistema está na camada do sistema e fornece uma interface visual com protocolo de gerenciamento de rede.

Desta forma, o subagente atua como coordenador de processos que acessam as informações solicitadas para uso de gerenciamento de rede e atua como uma interface visual para o protocolo.

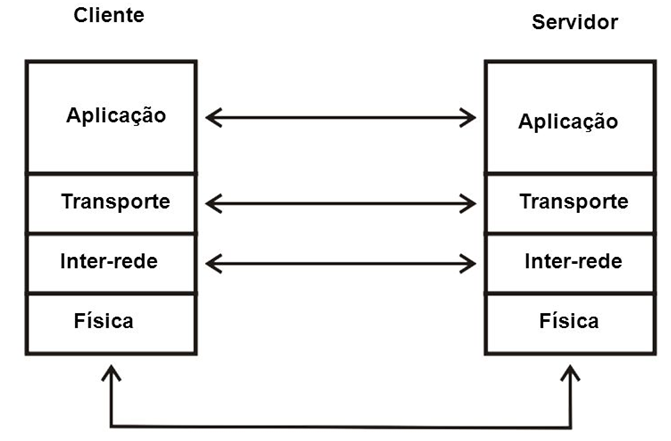

Figura 4. Camadas de gerente e agente no protocola SNMP

2.4 A gerência do NAGIOS

O Gerenciamento de Rede pode ser definido pelas funções “Monitoramento” e “Controle”, que incluem a troca de dados entre os processos do administrador e do agente. (TEIXEIRA, 1999). O administrador ou operador de rede precisa de um sistema de controle para monitorar, monitorar, comunicar e analisar os componentes de hardware e software dos equipamentos conectados.

A visão é garantir aos usuários a qualidade e disponibilidade de serviços práticos e sensatos. (STALLINGS, 1998) Nos primórdios das redes de computadores, ‘gerenciamento de rede’ era algo que nunca tinha sido ouvido (Curse Ano 2010).

Se alguém encontrar um problema na rede, poderá realizar outros testes, como pinga para encontrar a origem do problema e corrigir as configurações do sistema, reiniciar o software ou o hardware do computador(James Curse e Keith Ross Ano 2009).

A arquitetura do sistema de gerenciamento de rede permite que o administrador verifique os dispositivos conectados em um ambiente de computador, onde os ativos de rede e serviços de computador devem ser monitorados e monitorados para garantir a qualidade e disponibilidade do serviço dos usuários.

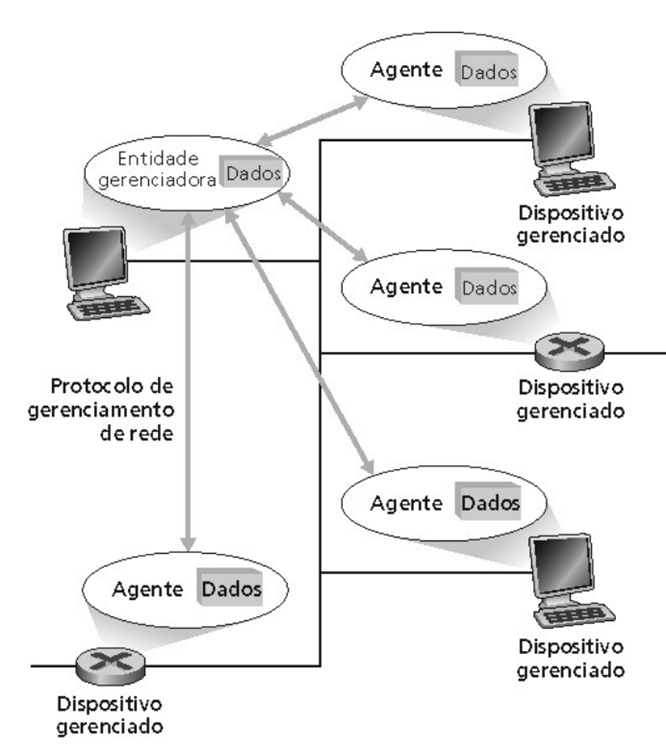

Essas ações podem ser descritas como um conjunto integrado de ferramentas de monitoramento e controle, fornecendo uma interface única para coletar e visualizar o status da rede Segundo Curse e Ross 2014, o gerenciamento de rede possui 3 componentes básicos, o monitoramento e o controle básicos. : gerenciamento de negócios (Gerente), gerenciamento de dispositivo (agente), protocolo de gerenciamento de rede e base de informações de gerenciamento (MIB).

O Software Manager é um software instalado no servidor, que será utilizado pelo administrador ou responsável da rede, onde irá monitorar e controlar a coleta de informações geradas por esses dispositivos.

Administradores de rede ou administradores são pessoas responsáveis por monitorar e controlar sistemas de hardware e software (STALLINGS, 1999) Os canais de gerenciamento são aqueles que se comunicam diretamente com os agentes em dispositivos gerenciados, gerenciáveis ou gerenciáveis. Além disso, o canal de gerenciamento fornece uma conexão visual onde usuários autorizados podem gerenciar a rede.

O Software Agent é incorporado aos ativos de rede para acessar informações nos dispositivos e identificar possíveis problemas de transmissão. (SALLINGS, 2009). Esta gestão de informação destina-se a interagir com o sistema de gestão em resposta aos pedidos de informação recebidos.

O gerenciamento pode ser feito em computadores (estações de trabalho), e processadores de comunicação (switches, roteadores, nobreak e ar condicionado, entre outros, (Cisco 2016).

Figura 6. Gerenciamento de agente e gerente

O Software Agent é incorporado aos ativos de rede para acessar informações nos dispositivos e identificar possíveis problemas de transmissão. (SALINHAS, 2009). Esta gestão de informação pretende integrar-se com o sistema de gestão para responder aos pedidos de informação recebidos.

O gerenciamento pode ser feito em computadores (estações de trabalho), bem como em processadores de comunicação (switches, roteadores, UPS e ar condicionado, entre outros, (Cisco 2016).

As informações obtidas pelo Nagios são mostradas na sua interface gráfica, e podem ser armazenados ou exportados no site.

O recurso mais útil do Nagios são advertências por ela emitidas e que podem estar preparadas para advertir administradores de rede em caso de falha de serviço, que eles não hospedam monitoramento ou problemas com qualquer material de apoio Protocolo SNMP.

Também é possível definir alertas certos eventos, por exemplo, quando o espaço no disco rígido atinge 90% de sua capacidade. Esses alertas podem ser enviados por e-mail, mensagem instantânea, SMS ou outros meios projetados para este fim.

Nagios tem um sistema de classificação simples como condições dos serviços e equipamentos de vigilância. após um Teste inicial, o host pode descobrir que:

- OK (ativo)

- BAIXO (não funciona)

- NÃO ACESSADO (inacessível).

- OK76

- AVISO

- DESCONHECIDO (desconhecido)

- VERDADEIRO (crítico).

Nagios usará essas províncias combinadas para determinar exatamente o status do dispositivo. Ele também tem quatro um sistema hierárquico simples, no qual o host pode ser menor que um “pai”, por exemplo, um computador conectado a um switch, que é ele está conectado ao servidor Nagios, então o switch é “pai” desse computador.

Essa separação é importante porque ágios pode traduzir isso quando o switch está com problemas, elo computador não estará acessível e os alertas do computador não você será demitido desnecessariamente (NAGIOS LIBRARY, 2014).

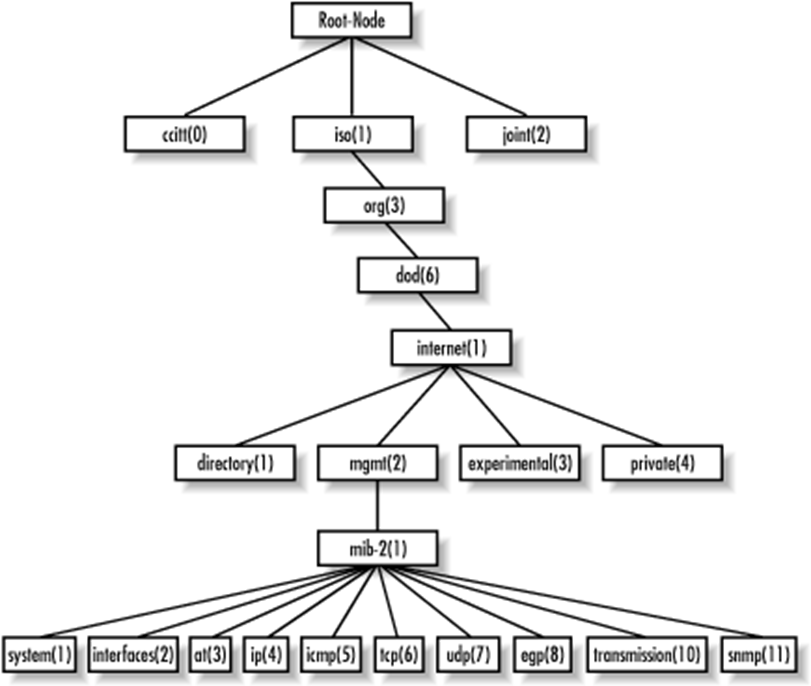

SMI (Management Informativo Management) fornece uma maneira de definir alças e partes delas. O agente tem uma lista Deas coisas que ele controla. O que é possível é a condição de operação da interface de rota (para cima, para baixo ou check).

Esta lista descreve em conjunto as informações gerentes pode usá-lo para determinar o status da chamada onde o agente está ele vive. Nesse contexto, pode-se pensar em uma teia de coisas é gerenciado e monitorado por agentes, onde o status quo pode ser alcançado pelo gerente.

Essa ferramenta de gerenciamento é chamada de MIE Enquanto o SMI fornece uma maneira de definir ativos gerenciados, o MIB é uma descrição que usa a sintaxe SMI dos próprios objetos.

Dessa forma, o Mise comporta de maneira semelhante a um dicionário referindo-se a uma palavra: primeiro define o nome de texto do objeto e, em seguida, o atribui a ele significado ou explicação. O agente pode usar vários Mis, mas todos os agentes sami chamado MIB-II (RFC 1213).

Esta norma é responsável por definir variáveis de interface estatística fornecidas: velocidade, MTU, octeto enviado, octetos detectados, etc., e condição relacionada ao sistema, por exemplo, localização, contato, telefone, etc.

Ou seja, o objetivo principal do MIB-II fornecer informações gerais de gerenciamento TCP/IP. O SNMP não define informações ou informações de gerenciamento do sistema deve fornece, pois o protocolo tem um design expansível nestes os dados estão disponíveis, definidos por princípios de gestão (Mis).

MIB sem seguida, defina a estrutura de gerenciamento de dados do subsistema a23o dispositivo, através do uso de categorias de programas, contém identificadores de objetos (OID – Objet Identifier).

Cada OID identifica uma variável que podem ser lidos ou escritos via SNMP, lembramos que os Mis utilizam notação controlada por ASN.1.

OID identifica especificamente o objeto na lista MIB.Deve-se notar que existem patentes relacionadas ao MIB desenvolvidas pelos fabricantes de Muitos dispositivos e sugestões e projetos foram desenvolvidos para ajudar gerenciamento, tais como: framework de retransmissão, ATM, FDDI e outros.

A seguir estão alguns conceitos de objetos. O objeto em mãos é uma visão abstrata do objeto real da aplicação e, dessa forma, todos os recursos de rede a serem gerenciados são modelados. As estruturas de dados resultantes dessa modelagem são objetos gerenciados. Esses itens podem ler e modificar permissões e, individualmente, a leitura representa o estado real do recurso, cuja modificação refletirá o status desse recurso. Aplicativo.

MIB é o banco de dados para todos os dispositivos gerenciados por agente note, sua finalidade é definir o nome e o texto de um dos objetos, e trazer o significado de seu significado. MIB-I é o primeiro, mas não consultado desde o lançamento do MIB-II, que entrou em uso. Os agentes podem instalar vários Mis, porém é necessário usá-los específico, MIB-II.

Este contém todos os dados estatísticos, é necessário, como unidade de transferência de uma rede TCP/IP básica, velocidade óptica e MTU (Unidade Máxima de Transmissão), entre outros. O MIBII tem como objetivo apresentar todas as informações sobre gerenciamento TCP/IP.

Figura 7. Estruturação do MIB 2

O SMI no SNMPv2 também especifica módulos de informação, os quais organizam um conjunto de definições relacionadas. Existem três tipos de módulos de informação no SMI: módulos MIB, declarações de conformidade e as declarações de capacidade. Os módulos MIB contêm definições de objetos gerenciados relacionados entre si.

As declarações de capacidade são usadas para indicar o nível preciso e apoio que um agente reivindica no que diz respeito a um grupo de MIB. A NMS pode ajustar seu comportamento em relação aos agentes, de acordo com as declarações de capacidade associada a cada agente.

Os protocolos SNMPv1 e SNMPv2 utilizam a noção de comunidades para estabelecer um grau de confiança entre os agentes e os gerentes. Um agente seja configurado com três nomes na comunidade: read-only (somenteleitura), read-write (leitura/escrita) e trap.

Os nomes dessas comunidades sãoessencialmente senhas. Não há diferença real entre um caractere da comunidade e asenha usada para acessar uma conta no computador.

Os três nomes de comunidade controlam diferentes tipos de atividades. Como o próprio nome indica, a sequência de comunidade read-only permite ler valores dedados, mas não permite que o usuário os modifique.

Por exemplo, o agente permite que o gerente leia o número de pacotes que tenham sido transferidos através das portas em um roteador, mas não permite alterar os valores dos contadores.

O nomeread-write da comunidade tem permissão para ler e modificar os valores de dados. Por meio desse recurso o gerente pode ler os contadores, redefinir seus valores e até redefinir as interfaces, ou empreender outras ações capazes de mudar a configuração do roteador. Em última análise, o trap permite que o gerente receba notificações assíncronas do agente.

2.5 Monitoramento de ambientes

O controle da temperatura ambiente também pode ser feito através dedo Nagios, ao adquirir o Sensor, aparelho disponível no site oficial software, no qual a interface web interna é fornecida e habilitada conversão de valores pré-determinados pequenos e altos.

As máquinas leem e transmitem as informações ao aplicativo, para arquivamento no log, e você pode obter o resultado do status usando perguntas diretas em host responsável pelo monitoramento.

Alguns modelos de sensores são conectados diretamente ao hub ou alterar e ter seu próprio IP, o que permite que os dados sejam transferidos com uma rede de dados interna, e permitem a detecção de temperatura ambiente, luz e umidade relativa do ar, por exemplo em onde os servidores da empresa estão focados. Como em outros casos, quando receber uma anomalia, o Nagios notificará o administrador por determinada mídia.

3 AVALIAÇÕES DE DESEMPENHO ESPECÍFICOS SOBRE COMO FUNCIONA

O Nagios realiza testes de host somente se necessário. Embora exista um parâmetro que fornece uma maneira de impor essa verificação host, não há nenhuma razão real para fazê-lo.

No entanto, há uma razão falha em fazê-lo: testes adicionais têm um grande impacto na obra do Nagios. Sempre que o Nagios encontra um serviço “indisponível”, isso sempre acontece verificação do host direcionado é executada; se isso verificar novamente resultado em caso de indisponibilidade, o host será categorizado consoma funcionamento”, e um processo de teste ininterrupto começará, até que host responde com “ativo”. Se não, e depois de iniciar um grande número de testes, o Nagios classificará este host como “duro de Matar”.

O estado suave é encontrado em ambos os processos confirmação e reembolso. Uma posição forte é aplicada ao hospedeiro se Várias mensagens inativas são recebidas seguidas.

3.1 Avaliação de processo

A ocorrência desta condição durante o processo de recuperação ocorre quando elo host está em estado de erro. De qualquer forma, se você precisar verificar regularmente o host acessível, é melhor usar uma verificação de serviço baseada em pingão mesmo tempo, mais informações podem ser encontradas como possível resposta ou perda de pacotes, fornecendo indicações indiretas de carga rede ou problemas de rede potenciais.

O anfitrião verifica os outros lados, ele também libera OK mesmo que haja uma alta taxa de perda de pacotes um nível crítico de desempenho. O que está envolvido aqui, como A palavra significa, é apenas acessível como um objetivo e não qualidade da conexão.

Existem outras maneiras de fazer verificações além dessas. Normalmente, um serviço diferente é instalado no cliente e, em seguida, é solicitado. No servidor Nagios com um plugin especial. Um exemplo típico é este NSClient / NC_Net, que pode ser usado para monitorar servidores Windows.

O Nagios pode custar uma variedade de plugins, cada um específico de um determinado serviço. Um programa tão especial tem benefícios em relação aos genéricos. O plugin padrão verifica apenas se o buraco Tse o UDP está habilitado e se o serviço está “escutando”, mas não determina biom. serviço é portuário e operacional.

Plugins especiais são usados protocolos de rede e verifique se o serviço de porta mencionado se comporta de forma semelhante da forma esperada. Pacote com plugins Nagios, instalados separadamente, instale plugins especiais nos serviços de rede mais importantes.

Caso está faltando em algum serviço, vale a pena dar uma olhada site no Nagios, ou no site www.nagiosexchange.org. se não estiver disponível não há plugin adequado, você pode usar plugins padrão, que de qualquer maneira eles simplesmente escaneiam a porta e também podem enviar dados para a porta destino e verifique a resposta (mas isso só faz sentido, na maioria dos casos, se um protocolo baseado em ASCII está envolvido).

O processo para definir verificações de serviço para hosts parece equilibrar o processamento interno do Nagios e, como resultado, reduzi-loupload para hosts remotos. Para fazer a primeira série de verificações, iO Nagios distribui cada uma dessas verificações ao longo do tempo é necessário verificar todos os recursos. Nagios está tentando, pelo menos em primeira partida, mantenha as verificações relativamente semelhantes.

3.2 Monitoramento de falhas

Para manter a rede funcionando, o administrador da rede deve garantir que todo o sistema e cada componente funcionem normalmente.

Em caso de falha, é importante que o administrador da rede tome medidas imediatas para: Identificar o problema. Desconecte toda a rede para garantir que ela continue operando normalmente sem interrupção; “Faça alterações na configuração da rede para minimizar o impacto causado pela falha; Corrija ou modifique a parte com falha para restaurar a rede ao seu estado normal.

O mais importante no campo de gerenciamento de erros é o conceito de falha. incapacidade de funcionar normalmente ou com uma série de erros (Starling, 1999).

4 MONITORAMENTO DE REDES

É comum na indústria de TI que a equipe de tecnologia leve horas para descobrir onde um ocorreu um problema para que você possa corrigi-lo e trazer todas as funcionalidades de volta seus usuários.

Além dos esforços da equipe para atender às expectativas dos usuários, não é uma condição válida para buscar informações do usuário na mídia como acessar os serviços; se a máquina funcionar corretamente, como a máquina funciona, peça ao usuário para verificar o espaço disponível disco, como na memória.

Esses processos não fazem parte da postura adequada do controlador de rede controlável. No processo administrativo, o protocolo primário é o SNMP. De acordo com Santos(2010), um protocolo que atende aos requisitos de funcionamento e qualidade de recursos baratos e em tempo real.

Figura 7. Gerenciamento de redes

Gerenciamento de erros: tratamento imediato de erros temporários de rede, causados por interferência com o serviço de links, hosts ou hardware e software para roteadores.

Gestão Financeira: Consistente com definição, registro e controle acesso de usuários e dispositivos aos recursos da rede. E parte disso gerenciamento: taxas de uso, custos operacionais e alocações especiais de acesoem recursos.

Gerenciamento de Segurança: Refere-se ao controle de acesso aos serviços de rede acordo com a política definida. Com ele, os elementos são protegidos, monitorados novamente Possíveis violações da política de segurança estabelecida também são encontradas administrador da rede será notificado dos alarmes. Ele salva os dois logs em análise e relatórios adicionais para detectar violações invisíveis à mão.

Gerenciamento de Configuração: É uma área responsável pela aquisição, manutenção e monitorar mudanças na estrutura visual e lógica da rede. As funções básicas desta área são Gerenciar é: coletar informações para montagem, produção de eventos, distribuição valores iniciais nos parâmetros do objeto, registro de informações, alteração configuração de elementos controlados, função de início e fim de objetos é possuído.

Gestão de Desempenho: A única maneira de melhorar o desempenho rápido construir um site de ética em infraestrutura, com o propósito de identificação um sistema de monitoramento de localização seguro, que garante que a rede opere nele conformidade e qualidade recomendadas pelo regulador.

Também em Curse e Ross (2010), é desenvolvido um sistema de gerenciamento de rede com três componentes principais na estrutura de gestão: Gestão de negócios, um aplicativo geralmente com uma pessoa em um ciclo, que controla uma coleção, processamento, análise e apresentação de informações gerenciais, controle comportamento da rede e é onde o controlador interage com os dispositivos.

A segunda parte é o agente administrativo, contido nos dispositivos é possuído. Os dispositivos podem ser pontes, chicotes, interruptores, impressoras e latas consistem em agentes SNMP controlados pelo canal de gerenciamento.

Dentro destes os dispositivos podem ter vários agentes gerenciados. Os quatro itens são carregados informações relacionadas coletadas na base de conhecimento gestão (MIB).

Um terço das estruturas de gerenciamento de protocolo SNMP. Ele atua entre o negócio controlador e o órgão gestor, permitindo que entidade controladora investiga o status dos dispositivos controlados, realizando ações sobre eles estão seus embaixadores.

O protocolo recebe informações sobre os agentes espalham-se por redes TCP/IP e usam o protocolo UDP para enviar mensagens pela rede,20onde os gerentes enviam solicitações de dados a seus funcionários (Becker uma vez Moura, 2012).

4.1 Comandos na utilização de Nagios

O desempenho do Nagios envia alertas sem status do agente serviços. O Nagios pode detectar alterando a cor por região uma vez áudio, além de enviar e-mails ou outras notificações não estáticas, SMS (Short Message Service), WAP (Wireless Application Protocol).

Da mesma forma, você pode tome a iniciativa de resolver o problema, como usar um serviço de reinicialização de script, esta função é conhecida como detentores de eventos ou detentores de eventos. Eventos (ROSSETE; BEZELLI, 2013).

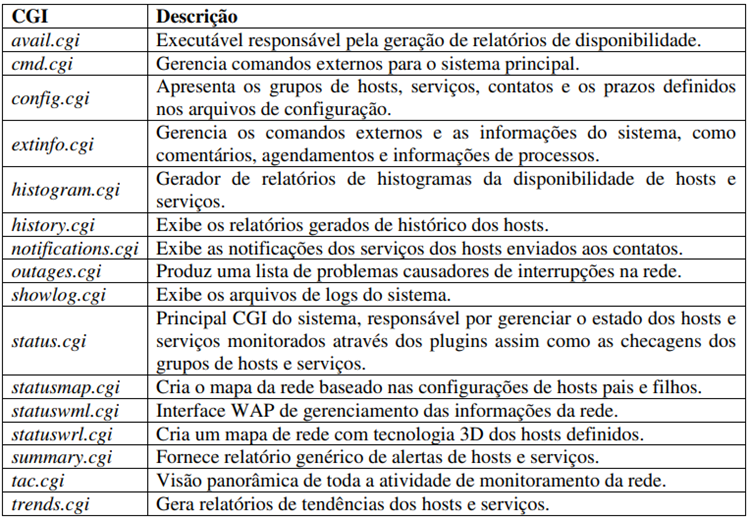

Conector de interface visual usando HTML (Iger Texto Linguagem) Arquivos CGI (Common Gateway Interface) utilizáveis para exibição e uso informações, além de usá-lo para enviar comandos ao programa principal.

Quadro 1. Executáveis do Nagios

A configuração do sistema é feita com arquivos de texto, a partir de informações básicas sobre descrições de estranhos e serviços. Gerenciar esses arquivos é considerado complexo conforme definido pelo seu criador (Nagios, 2015).

4.2 Configurações gerais

Os principais arquivos de configuração são cgi.cfg e nagios.cfg. o primeiro é responsável pelas definições baseadas na funcionalidade da interface visual da imagem e por Arquivos CGI e permissões de acesso.

O segundo arquivo tem a configuração principado sistema, que contém o índice dos arquivos de configuração para estranhos, serviços, comandos, tempos de monitoramento e notificações.

A configuração principal permite criar um formato de arquivo e texto para como o usuário deseja, para poder especificar quais arquivos serão lidos para descrever os diretrizes de monitoramento.

O usuário pode optar por usar apenas um arquivo por vez informações a serem incluídas. O Nagios chama elementos de elementos como objetos. Vigilância, neste caso estranhos e serviços. Esses itens estão descritos nos arquivos de configuração, e cada elemento do conjunto é um objeto. Nagios (2015).

4.3 Análise de rede

O Gerenciamento de Rede pode ser definido pelas funções “Monitoramento” e “Controle”, que incluem a troca de dados entre os processos do administrador e do agente. (TEIXEIRA, 1999).

O administrador ou operador de rede precisa de um sistema de controle para monitorar, monitorar, comunicar e analisar os componentes de hardware e software dos equipamentos conectados.

A visão é garantir aos usuários a qualidade e disponibilidade de serviços práticos e sensatos. (STALLINGS, 1998) Nos primórdios das redes de computadores, ‘gerenciamento de rede’ era algo que nunca tinha sido ouvido (Curse Ano 2010).

Se alguém encontrar um problema na rede, poderá realizar outros testes, como pinga para encontrar a origem do problema e corrigir as configurações do sistema, reiniciar o software ou o hardware do computador (James Curse e Keith Ross Ano 2009).

4.4 Arquitetura final

A arquitetura do sistema de gerenciamento de rede permite que o administrador verifique os dispositivos conectados em um ambiente de computador, onde os ativos de rede e serviços de computador devem ser monitorados e monitorados para garantir a qualidade e disponibilidade do serviço dos usuários.

Essas ações podem ser descritas como um conjunto integrado de ferramentas de monitoramento e controle, fornecendo uma interface única para coletar e visualizar o status da rede Segundo Curse e Ross 2014, o gerenciamento de rede possui 3 componentes básicos, o monitoramento e o controle básicos. : gerenciamento de negócios (Manager), dispositivo gerenciado (Agent), protocolo de gerenciamento de rede e Management Informativo Base (MIB).

CRONOGRAMA

ATIVIDADES JAN FEV MAR ABR MAI JUN JUL AGO SET OUT NOV DEZ Levantamento da literatura

xEscolha do instrumento e preparação para coleta de dados

xLevantamento de dados

xEscrita da parte teórica

xAnálise dos dados

x

xDiscussão dos resultados

x

xElaboração da conclusão e referências

xAjustes finais x Criação da apresentação x Defesa do TCC x

CONCLUSÃO

A instalação e configuração do Nagios é suportada principalmente por número da lista de bate-papo on-line. Além disso, o site oficial do Nagios fornece as maneiras mais rápidas de comunicação entre usuários também desenvolvedores de sistemas.

O estudo atual permitiu, usando gerenciamento do Nagios, teste de vários componentes de gerenciamento e monitoramento rede de computadores. Alguns recursos podem ser usados para melhorar o Nagios: o desenvolvimento da configuração front-end. do Nagios, para que simplificar e otimizar como formatar seus arquivos cg; Educação Capacidade de monitoramento do Nagios, para cobrir arquivos da servidora web, evitando assim a ação de hackers; desenvolvimento de plugins para os Nagios têm objetivos específicos, voltados para o monitoramento de determinados indivíduos materiais especialmente, como temperatura, umidade, volume de água, etc. À medida que os recursos humanos diminuem, eles também departamento de TI pode pagar seus próprios programas verificado. As redes tornam-se mais complexas e exigentes especialmente a necessidade de informação, o mais rápido possível, sobre a queda o que aconteceu ou sobre problemas que irão ocorrer.

O Nagios, um uma ferramenta de código aberto para monitoramento de programas e redes, auxilia controlador para detectar problemas antes que o telefone comece a tocar. Devido à eficiência do Damon de monitoramento, ele não carrega muito servidor ou dispositivos de rede, outros aplicativos podem compartilhar Dados SNMP, teste de dispositivo feito rapidamente, gera relatórios que detecta a precisão no monitoramento existente e contém dados de configuração integrada. Há sempre algo para usar no Nagios. A instalação e configuração do Nagios é suportada principalmente por número da lista de bate-papo on-line. Além disso, o site oficial do Nagios fornece as maneiras mais rápidas de comunicação entre usuários também desenvolvedores de sistemas.

O estudo atual permitiu, usando gerenciamento do Nagios, teste de vários componentes de gerenciamento e monitoramento rede de computadores.

Alguns recursos podem ser usados para melhorar o Nagios: o desenvolvimento da configuração front-end. do Nagios, para que simplificar e otimizar como formatar seus arquivos cg;

Educação Capacidade de monitoramento do Nagios, para cobrir arquivos da servidora web, evitando assim a ação de hackers; desenvolvimento de plugins para os Nagios têm objetivos específicos, voltados para o monitoramento de determinados indivíduos materiais especialmente, como temperatura, umidade, volume de água, etc. À medida que os recursos humanos diminuem, eles também departamento de TI pode pagar seus próprios programas verificado.

As redes tornam-se mais complexas e exigentes especialmente a necessidade de informação, o mais rápido possível, sobre a queda o que aconteceu ou sobre problemas que irão ocorrer.

O Nagios, um uma ferramenta de código aberto para monitoramento de programas e redes, auxilia controlador para detectar problemas antes que o telefone comece a tocar.

Devido à eficiência do Damon de monitoramento, ele não carrega muito servidor ou dispositivos de rede, outros aplicativos podem compartilhar Dados SNMP, teste de dispositivo feito rapidamente, gera relatórios que detecta a precisão no monitoramento existente e contém dados de configuração integrada.

Há sempre algo para usar no Nagios.

Portanto, o trabalho chegou ao fim com o cumprimento das metas, estabelecidas pela mídia objetivos, para atender ao papel desempenhado por Black (2008). Trabalharem conseguido atingir os seus objetivos, onde o número de viaturas é reconhecido produzidos por ambas as ferramentas que contribuem para o fluxo de dados na rede.

Em reconhecimento às duas ferramentas, o Nagios apresentou um nível de dificuldade com o número de serviços contratados pelo agente NSClient, além eles exigem o nível mais avançado de conhecimento na preparação de arquivos de texto.

No entanto, os dados fornecidos para a análise mostraram que não monitoramento com a ferramenta Sabi em vez de usar o Nagios variando o fluxo dedados na rede. A partir deste ponto, esta função fornece suporte administrativo para escolha entre o monitoramento de rede do software Nagios

REFERÊNCIAS

NAGIOS. Nagios Oficial Website, em NETSAINT. Netsaint Official Website, em NAGIOS PLUGINS, em NAGIOS SCREENSHOTS, em Procedure for the installation of the Nagios Network Monitoring Program, em . Nagios Verson 1.0 Documentation, em . Nagios in High Availability Environments.

BALSEMÃO, Fábio Torres. Gerência e Monitoramento de Redes Através de Dispositivos Móveis. Trabalho de Especialização. Universidade Federal do Rio Grande Do Sul – Instituto de Informática. Porto Alegre. 2008.

BEZELLI, M. A.; ROSSETE L. R. Monitoramento e Gerenciamento de Redes Computacionais utilizando o Software Livre Nagios. Departamento de Comutação – Universidade Federal de São Carlos. São Carlos. v. 2, n. 2, p. 89-96, amigo 2013.

BITTENCORT, B. J; OE, R. H; SANTANNA, J. GERÊNCIA E MONITORAMENTO DE REDES DE COMPUTADORES COM O SOFTWARE LIVRE NAGIOS. Engenharia de Computação em Revista, v. 1, n. 1, 2010.

BLACK, T. L, Comparação de Ferramenta de Gerenciamento de Redes. Monografia (Especialização em Tecnologia, Gerência e Segurança de Redes de Computadores). Universidade Federal do Rio Grande do Sul. Porto Alegre, 2008.

CARVALHO, M. B. Adaptação da Ferramenta Nagios para o Monitoramento de Servidores Virtuais. Trabalho de Graduação. Universidade Federal do Rio Grande do Sul – Instituto de Informática. Porto Alegre 2010.

CISCO. Análise de tráfego. 04 abr. 2015. Disponível em: . Acesso em: 08 abr. 2015. FARRUCA, N. M. G. Wireshark para sistemas distribuídos. 2009.

SHAPIRO, Janete. Monitoramento e Avaliação, 2002. Disponível em: . Acesso em: 15 set. 2018 CONZATTI, Eider Jackson. Implementação da ferramenta NAGIOS em uma rede corporativa de uma instituição financeira, 2010. Disponível em: . Acesso em 10 set. 2018. . ASTERISK. Geta Starts. Disponível em: . Acesso em 09 set. 2018.

DE MELO, Daiane Telmex; VIVIURKA, Rafaela de Fátima. 2011. Implantação de Central Telefônica PABX Via Software Asterix. Disponível em: . Acesso em: 18 set. 2018.

PRATES, Glaucia Aparecida; OSPINA, Marcos Túlio. Tecnologia da informação em pequenas empresas: fatores de êxito, restrições e benefícios, 2003. Disponível em: http://www.scielo.br/scielo.php?script=sci_arttext&pid=S1415-65552004000200002 >. Acesso em 08 set. 2018.

CARVALHO, Priscila Freitas de. Modelagem de Negócios: Uma Aplicação na Implantação de um Sistema Voir para Fornecimento de Serviços de Telefonia Ipê por uma Empresa da Região de Campos dos Goytacazes, 2008.

BITTENCORT, B. J; OE, R. H; SANTANNA, J. GERÊNCIA E MONITORAMENTO DE REDES DE COMPUTADORES COM O SOFTWARE LIVRE NAGIOS. Engenharia de Computação em Revista, v. 1, n. 1, 2010.

BLACK, T. L, Comparação de Ferramenta de Gerenciamento de Redes. Monografia (Especialização em Tecnologia, Gerência e Segurança de Redes de Computadores). Universidade Federal do Rio Grande do Sul. Porto Alegre, 2008.

CARVALHO, M. B. Adaptação da Ferramenta Nagios para o Monitoramento de Servidores Virtuais. Trabalho de Graduação. Universidade Federal do Rio Grande do Sul – Instituto de Informática. Porto Alegre 2010.

CISCO. Análise de tráfego. 04 abr. 2015. Disponível em: . Acesso em: 08 abr. 2015.

FARRUCA, N. M. G. Wireshark para sistemas distribuídos. 2009. Disponível em: < http://run.unl.pt/bitstream/10362/2288/1/Farruca_2009.pdf>. Acesso em: 08 mai. 2015.

FRANCA, B. W.F., JUNIOR, E. J. S., BRITO, R. F. Análise de Tráfego e Simulação de Redes Multa-as. Universidade Tecnológica Federal do Paraná. Curitiba, 2013.

Kamienski, C., Souza, T., Fernandes, S., Silvestre, G., & Sadek, D. (2005). Caracterizando propriedades essenciais do tráfego de redes através de técnicas de amostragem estratificada. SBRC. Disponível: Acesso: 03/01/2016.

ESTEVES, Antoni Matheus Benário . Sistema de monitoramento de redes baseado nos protocolos SNMP e Samling Tere. Rio de Janeiro, 2013 Dissertação () – Centro Brasileiro de Pesquisas Físicas, 2013.

EVANS, Dave. A Internet das Coisas Como a próxima evolução da Internet está mudando tudo. www.cisco.com. 2011.

FLEISCH, E. Chat is the Internet of Tingas? Na Economic Perspective. In: Auto-Id labs white paper. 2010.

GOMES, GUSTAVO CARVALHO . Habilitação de informações de gerenciamento SNMP para o sistema wireless da UFLA. TCC Ciência da Computação – Universidade Federal de Lavras: Lavras, 2002.

GUPTA, Udit. Monitoring in IoT enabled devices: Gupta. Tese. Pittsburgh, Pennsylvania: Carnegie Mellon University, 2014.

ITU, International Telecommunication Union. ITU internet reports 2005: The Internet of Things. Geneva, 2005. Disponível em: . Acesso: 26 jun. 2018.

JUNIOR, Vanderlei Freitas; COSTA, Gabriel Cesar . Tecnologia e redes de computadores. 2016.

KHAN, R. et al. “Future internet: The internet of things architecture, possible applications and key challenges.” In: 10th International conference on frontiers of information technology, 2012.

KUROSE, James F.; ROSS, Keith W. Redes de computadores e a Internet: uma abordagem top-down. 3. ed. São Paulo: Pearson Education do Brasil, 2006.

David Josephsen, Building A Monitoring Infrastructure With Nagios Ano 2007